- افسانه بنائیان

- آموزش

در نگاه اول، تشخیص اینکه سوئیچ سیسکو شما هدف یک حمله Broadcast یا DoS قرار گرفته یا نه، ممکن است ساده به نظر برسد؛ اما در پروژههای واقعی، بسیاری از مشکلات شبکه ناشی از تشخیص دیرهنگام این تهدیدات است. مدیران شبکه معمولاً زمانی متوجه اختلال میشوند که کاربران با کندی شبکه، قطع ارتباط یا خطاهای متعدد در سرویسها مواجه میشوند.

یکی از اشتباهات رایج، فرض کردن اینکه کندی شبکه صرفاً به دلیل پهنای باند کم یا اشکالات سختافزاری است. تجربه عملی پروژههای سازمانی نشان داده است که ریشه بسیاری از این اختلالات، حملات Broadcast یا DoS است که جریان ترافیک شبکه را مختل میکنند. عدم شناسایی به موقع این حملات میتواند باعث از دست رفتن سرویسها، کاهش بهرهوری و ایجاد اختلال در زیرساختهای حیاتی شود.

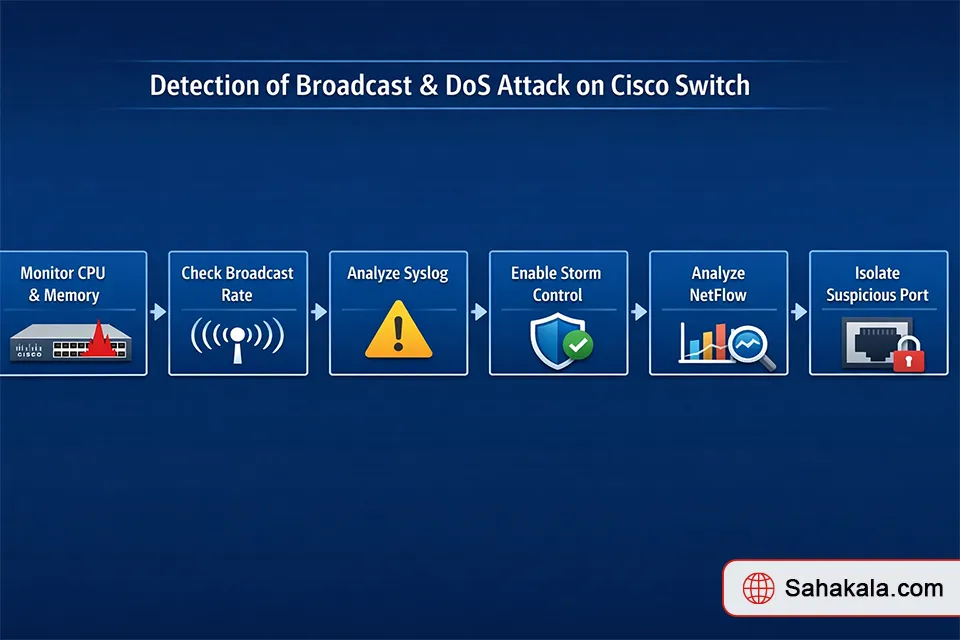

در این مقاله، گامبهگام و با نگاه فنی بررسی میکنیم که چگونه میتوانید سوئیچ سیسکو خود را از نظر حملات Broadcast و DoS پایش کنید، ابزارهای مورد نیاز را شناسایی کنید و روشهای مقابله عملی با این تهدیدات را در سناریوهای واقعی به کار ببندید. با دنبال کردن این راهنمای تخصصی، قادر خواهید بود از بروز اختلالات جدی در شبکه جلوگیری کنید و شبکهای پایدار و امن داشته باشید.

حملات Broadcast و DoS چیست و چرا شناسایی آنها اهمیت دارد؟

سوئیچها در شبکههای سازمانی نقش حیاتی دارند و وظیفه هدایت بستهها بین دستگاهها و حفظ پایداری شبکه را بر عهده دارند. حملات Broadcast با ارسال حجم بالایی از بستههای Broadcast، منابع سوئیچ را اشغال میکنند و باعث میشوند سوئیچ نتواند ترافیک قانونی را پردازش کند. از سوی دیگر، حملات DoS (Denial of Service) با ارسال ترافیک مصنوعی یا غیرمجاز، توان پردازشی سوئیچ را تحت فشار قرار داده و دسترسی کاربران به سرویسهای حیاتی مانند DHCP، DNS و VoIP را مختل میکند. پیامدهای واقعی این حملات در پروژههای سازمانی شامل کندی شبکه، از دست رفتن بستهها، افزایش نرخ خطا در پورتها و VLANها و اختلال در سرویسهای حیاتی است. تجربه نشان داده است که بسیاری از مدیران شبکه تصور میکنند افزایش جزئی CPU یا Broadcast طبیعی است، در حالی که ممکن است نشانهای از حمله باشد.

تفاوت راهاندازی سطحی و تنظیم اصولی : راهاندازی سطحی شامل اعمال تنظیمات پیشفرض بدون پایش منابع و تحلیل دقیق لاگها است. این رویکرد باعث میشود حملات کوچک و مشکلات شبکه پنهان باقی بمانند و تشخیص دیرهنگام رخ دهد. تنظیم اصولی شامل پایش منابع سوئیچ، تحلیل لاگها و Syslog، فعالسازی Storm Control و Port Security و تحلیل NetFlow برای شناسایی منابع ترافیک غیرعادی است. این روش امکان تشخیص زودهنگام حملات و پاسخ سریع را فراهم میکند و شبکه را پایدار نگه میدارد.

نکات کلی:

- شناسایی سریع افزایش غیرمعمول CPU و نرخ Broadcast اولین قدم در تشخیص حملات است.

- تحلیل دقیق لاگها و Syslog برای تشخیص رفتار غیرمعمول حیاتی است.

- اجرای تنظیمات اصولی سوئیچ (Storm Control و Port Security) تفاوت بین شبکه آسیبپذیر و شبکه مقاوم را ایجاد میکند.

پیشنیازهای فنی قبل از اجرا

قبل از شروع عملیات تشخیص و مقابله با حملات Broadcast و DoS روی سوئیچهای سیسکو، بررسی چند پیشنیاز فنی ضروری است. تجربه پروژهها نشان داده است که بسیاری از مشکلات شبکه ناشی از عدم آمادگی اولیه است؛ بدون زیرساخت مناسب و ابزارهای صحیح، تشخیص و رفع حملات دشوار خواهد بود.

زیرساخت شبکه: در گام اول، باید از سلامت و طراحی صحیح زیرساخت شبکه مطمئن شوید. شناخت دقیق توپولوژی سوئیچها و مسیرهای ارتباطی، به ویژه لینکهای ترکیبی و VLANهای حساس، اهمیت زیادی دارد. شناسایی پورتها و VLANهایی که بیشترین حجم ترافیک را حمل میکنند، به شما کمک میکند تا تمرکز خود را روی نقاط بحرانی شبکه قرار دهید. همچنین، مدیریت درست VLANها و تقسیم شبکه به Segmentهای منطقی باعث میشود دامنه اثر حملات محدود شود و شناسایی آنها سادهتر شود.

تجهیزات سختافزاری: عملکرد صحیح سوئیچ و قابلیت مانیتورینگ منابع آن نقش کلیدی در تشخیص حملات دارد. سوئیچهای سیسکو باید امکان پایش لحظهای CPU، Memory و وضعیت پورتها را داشته باشند. استفاده از سرورهای Syslog و Collector برای جمعآوری لاگها و تحلیل ترافیک به شما امکان میدهد الگوهای غیرمعمول را شناسایی کنید. کارتها و ماژولهای افزایشی شبکه نیز در شبکههای پرترافیک کمک میکنند تا تحلیل دقیقتر و با تأخیر کمتر انجام شود.

ابزارها و نرمافزارهای مورد نیاز: برای تحلیل و پایش دقیق شبکه، نیاز به ابزارهای نرمافزاری و دستورات CLI دارید. دستورات show، debug و monitor سوئیچهای سیسکو امکان مشاهده وضعیت لحظهای و تشخیص بستههای غیرمعمول را فراهم میکنند. ابزارهای تحلیل ترافیک مانند Wireshark و نرمافزارهای مدیریت لاگ و پایش لحظهای به شما کمک میکنند تا حملات Broadcast و DoS را از ترافیک قانونی تشخیص دهید و منبع آنها را شناسایی کنید.

ملاحظات امنیتی اولیه: پیش از هرگونه تغییر یا پایش، رعایت نکات امنیتی ضروری است. دسترسی SSH و Console باید محدود به کاربران مجاز باشد و از تنظیمات سوئیچ Backup تهیه شود. فعالسازی Syslog و SNMP برای پایش لحظهای و ثبت رخدادهای مهم الزامی است. علاوه بر این، بررسی سیاستهای دسترسی و احراز هویت کاربران کمک میکند تا خطر حملات داخلی کاهش یابد.

آموزش گامبهگام تشخیص و رفع مشکل

تشخیص اینکه سوئیچ سیسکو شما هدف یک حمله Broadcast یا DoS قرار گرفته است، نیازمند روندی سیستماتیک و مرحله به مرحله است. در ادامه شش مرحله اصلی که تجربه پروژههای واقعی به ما نشان داده است را بررسی میکنیم.

پایش منابع سوئیچ

چرا این مرحله مهم است؟

حملات Broadcast و DoS باعث افزایش غیرمعمول CPU و Memory سوئیچ میشوند. این افزایش، اولین نشانهای است که باید توجه ویژه به آن داشته باشید.

دقیقاً چه کاری باید انجام شود؟

با استفاده از دستورات CLI وضعیت سوئیچ را بررسی کنید:

show processes cpu

show processes memory

show interface status

اطمینان حاصل کنید که پورتها و VLANها بار غیرمعمولی ندارند و مصرف منابع در حالت نرمال است.

خطاهای رایج:

- نادیده گرفتن افزایش ناگهانی CPU که ممکن است تنها چند دقیقه طول بکشد.

- اعتماد صرف به ابزارهای SNMP بدون بررسی مستقیم CLI.

نکته حرفهای:

حتماً روند پایش روزانه یا حتی ساعتی داشته باشید تا هر Spike ناگهانی را در دقیقه اول شناسایی کنید.

بررسی نرخ Broadcast و Multicast

چرا این مرحله مهم است؟

افزایش شدید نرخ Broadcast نشانه واضحی از حمله یا مشکل حلقه شبکه است و اگر به موقع شناسایی نشود، کل شبکه را تحت تاثیر قرار میدهد.

چه کاری باید انجام شود؟

با دستور زیر نرخ Broadcast و Multicast را بررسی کنید:

show interface <interface> counters

این اطلاعات کمک میکند تا پورتهایی که بیشترین سهم از ترافیک غیرمعمول دارند، شناسایی شوند.

خطاهای رایج:

- اشتباه گرفتن ترافیک Broadcast طبیعی با حمله.

- بررسی نکردن تمام VLANها، خصوصاً VLANهای مدیریتی.

نکته حرفهای:

در VLANهای حساس، ترافیک Broadcast نباید بیش از ۵٪ از کل ترافیک باشد. اگر بیشتر بود، باید بررسی دقیقتری انجام دهید.

تحلیل لاگها و Syslog

چرا این مرحله مهم است؟

لاگها منبع اصلی اطلاعات در مورد رفتار غیرمعمول و فعالیتهای مشکوک هستند.

چه کاری باید انجام شود؟

- Syslog سوئیچ را بررسی کنید:

show logging

- به دنبال هشدارهای مربوط به Loop، BPDU، Port Security و افزایش نرخ Broadcast باشید.

خطاهای رایج:

نادیده گرفتن پیامهای هشدار قدیمی که ممکن است نشانه حمله باشد.

تحلیل ناقص لاگ بدون توجه به زمان و پورتها.

نکته حرفهای:

ترکیب تحلیل Syslog با پایش لحظهای منابع، سریعترین و دقیقترین روش برای تشخیص حملات است.

بررسی و فعالسازی Storm Control

چرا این مرحله مهم است؟

Storm Control یک ابزار محافظتی است که از انتشار بستههای Broadcast غیرمجاز جلوگیری میکند.

چه کاری باید انجام شود؟

وضعیت Storm Control را بررسی کنید:

show storm-controlThreshold مناسب برای پورتهای بحرانی اعمال کنید تا فقط ترافیک غیرمعمول محدود شود و ترافیک قانونی دچار اختلال نشود.

خطاهای رایج:

فعال کردن Storm Control روی تمام پورتها بدون تحلیل واقعی شبکه.

تنظیم Threshold خیلی پایین که باعث Drop ترافیک قانونی میشود.

نکته حرفهای:

Threshold را بر اساس میانگین مصرف شبکه در ساعات اوج تنظیم کنید تا عملکرد سوئیچ بهینه بماند.

تحلیل NetFlow و ترافیک غیرعادی

چرا این مرحله مهم است؟

NetFlow کمک میکند منابع اصلی ترافیک غیرعادی را شناسایی و حملات DoS را ردیابی کنید.

چه کاری باید انجام شود؟

IPهای پربار و پرتکرار را شناسایی کنید.

دستگاههایی که بستههای Broadcast یا ترافیک مشکوک زیادی ارسال میکنند را مشخص کنید.

خطاهای رایج:

تحلیل صرف بر اساس حجم ترافیک بدون توجه به نوع بستهها و پروتکلها.

نادیده گرفتن حملات لایه ۲ که مستقیم روی سوئیچ تاثیر میگذارند.

نکته حرفهای:

همیشه تحلیل NetFlow را با بررسی Syslog و دستورات CLI ترکیب کنید تا دید کامل و جامع از وضعیت شبکه داشته باشید.

رفع مشکل و بازیابی عملکرد

چرا این مرحله مهم است؟

پس از شناسایی حمله، نیاز به اقدام عملی برای کاهش اختلال و جلوگیری از گسترش آن وجود دارد.

چه کاری باید انجام شود؟

پورتها یا VLANهای مشکلدار را به صورت موقت ایزوله کنید.

Threshold Storm Control و Port Security را مطابق وضعیت شبکه تنظیم کنید.

اگر لازم شد، سوئیچ را ریستارت کرده و تنظیمات سالم را بازگردانید.

خطاهای رایج:

حذف کامل VLAN یا پورت بدون بررسی تاثیر شبکه.

عدم مستندسازی تغییرات که باعث ایجاد مشکل در آینده میشود.

نکته حرفهای:

پس از هر اقدام، وضعیت CPU، Memory و نرخ Broadcast را دوباره بررسی کنید تا مطمئن شوید حمله متوقف شده است.

خطاهای رایج و اشتباهات متداول

یکی از پرتکرارترین خطاهایی که در پروژههای واقعی شبکه دیده میشود، بیاهمیت دانستن نشانههای اولیه حملات Broadcast و DoS است. در بسیاری از سازمانها، افزایش مقطعی CPU یا بالا رفتن نرخ Broadcast بهعنوان یک وضعیت طبیعی تلقی میشود و تا زمانی که کاربران بهصورت جدی دچار اختلال نشوند، اقدامی انجام نمیگیرد. این نگاه واکنشی باعث میشود حمله در سکوت گسترش پیدا کند و زمانی شناسایی شود که بخش بزرگی از شبکه تحت تأثیر قرار گرفته است.

اشتباه رایج بعدی، تحلیل سطحی لاگها و Syslog است. در برخی پروژهها، تنها پیامهای Critical یا Error بررسی میشوند و روند هشدارهای کوچکتر یا پیامهایی که در بازه زمانی طولانیتری تکرار شدهاند نادیده گرفته میشود. در حالی که حملات Broadcast و DoS معمولاً با همین نشانههای کماهمیت ظاهری شروع میشوند و اگر بهموقع دیده شوند، بهسادگی قابل مهار هستند.

در بسیاری از شبکهها نیز اتکای بیش از حد به ابزارهای مانیتورینگ گرافیکی دیده میشود. هرچند این ابزارها دید خوبی از وضعیت کلی شبکه ارائه میدهند، اما بدون بررسی مستقیم CLI سوئیچ و مشاهده مصرف واقعی منابع، تصویر کاملی از شرایط به دست نمیآید. تجربه نشان داده است که در برخی حملات، ابزار مانیتورینگ وضعیت نرمال را نشان میدهد، در حالی که CPU سوئیچ یا نرخ Broadcast در حال عبور از آستانه خطر است.

یکی دیگر از خطاهای مهم، پیکربندی نادرست مکانیزمهای حفاظتی مانند Storm Control و Port Security است. فعالسازی این قابلیتها بدون شناخت الگوی ترافیک واقعی شبکه، گاهی باعث ایجاد اختلال بیشتر از خود حمله میشود. Thresholdهای بسیار پایین میتوانند ترافیک قانونی را Drop کنند و باعث نارضایتی کاربران شوند، در حالی که Thresholdهای بیش از حد بالا عملاً هیچ محافظتی ایجاد نمیکنند.

در نهایت، اقدام برای رفع مشکل بدون مستندسازی دقیق تغییرات، یکی از آسیبزنندهترین اشتباهات در پروژههای شبکه است. تغییر در وضعیت پورتها، VLANها یا سیاستهای امنیتی بدون ثبت و گزارش، در بلندمدت باعث سردرگمی تیم شبکه و تکرار خطاها میشود و عیبیابیهای بعدی را پیچیدهتر میکند.

نکات حرفهای و Best Practiceها

در مواجهه با حملات Broadcast و DoS روی سوئیچهای سیسکو، تجربه پروژههای سازمانی نشان میدهد که تفاوت بین یک شبکه پایدار و یک شبکه پر از اختلال، معمولاً نه در تجهیزات گرانقیمت، بلکه در جزئیات پیادهسازی و نگاه مهندسی به رفتار شبکه است.

یکی از مهمترین Best Practiceها، داشتن Baseline مشخص از وضعیت نرمال شبکه است. اگر ندانید مصرف عادی CPU، Memory و نرخ Broadcast در ساعات مختلف شبانهروز چقدر است، عملاً امکان تشخیص حمله را از دست میدهید. بسیاری از حملات DoS دقیقاً به این دلیل موفق هستند که افزایش تدریجی بار ایجاد میکنند و چون معیار مشخصی وجود ندارد، دیر تشخیص داده میشوند.

نکته مهم دیگر، تفکیک دقیق VLANهای حیاتی است. VLAN مدیریت، VLAN سرورها و VLAN کاربران نباید رفتار ترافیکی مشابهی داشته باشند. در پروژههایی که این تفکیک بهدرستی انجام نشده، یک حمله Broadcast ساده در VLAN کاربران، کل زیرساخت مدیریتی شبکه را نیز تحت تأثیر قرار داده است. این مسئله در زمان عیبیابی، فشار زیادی به تیم شبکه وارد میکند.

از دید مهندسی شبکه، Storm Control و Port Security نباید بهعنوان راهحل نهایی دیده شوند، بلکه ابزارهای کنترلی هستند. فعالسازی این قابلیتها بدون مانیتورینگ مداوم، میتواند باعث ایجاد حس امنیت کاذب شود. شبکهای ایمن است که رفتارش دائماً تحلیل میشود، نه شبکهای که صرفاً چند Feature امنیتی روی آن فعال شده است.

همچنین توصیه میشود در شبکههای متوسط و بزرگ، تحلیل ترافیک صرفاً محدود به زمان بروز مشکل نباشد. بررسی دورهای NetFlow، لاگها و الگوهای ترافیکی کمک میکند حملات بالقوه قبل از تبدیل شدن به بحران شناسایی شوند. این رویکرد پیشگیرانه، یکی از تفاوتهای اصلی بین مدیریت شبکه واکنشی و مدیریت شبکه حرفهای است.

🔧 نکته حرفهای: بدون داشتن Baseline دقیق، تشخیص حمله Broadcast یا DoS بیشتر بر اساس حدس خواهد بود تا تحلیل فنی.

⚠️ هشدار فنی: فعالسازی Storm Control بدون شناخت الگوی ترافیک شبکه میتواند به اندازه خود حمله مخرب باشد.

🧠 دید مهندسی شبکه: امنیت واقعی شبکه از مانیتورینگ مداوم و تحلیل رفتار ترافیک میآید، نه از تنظیمات پیشفرض.

چکلیست نهایی تشخیص حمله Broadcast و DoS در سوئیچ سیسکو

قبل از تحویل نهایی شبکه یا هنگام بروز اختلال، استفاده از یک چکلیست مشخص کمک میکند هیچ مرحلهای از قلم نیفتد. جدول زیر خلاصهای عملی از مراحلی است که در پروژههای واقعی برای تشخیص حملات Broadcast و DoS استفاده میشود.

| مورد بررسی | اقدام عملی | نتیجه مورد انتظار |

|---|---|---|

| مصرف CPU سوئیچ | بررسی CPU در بازه زمانی مختلف | عدم وجود Spike غیرعادی |

| مصرف Memory | بررسی Memory و Processهای فعال | پایداری منابع |

| نرخ Broadcast | بررسی Broadcast در پورتها و VLANها | کمتر از حد طبیعی شبکه |

| لاگها و Syslog | بررسی پیامهای Loop، BPDU، Port-Security | عدم وجود هشدار پرتکرار |

| Storm Control | بررسی فعال بودن و Thresholdها | جلوگیری از Broadcast Storm |

| NetFlow / ترافیک | شناسایی IP یا پورت مشکوک | مشخص شدن منبع حمله |

| ایزولهسازی | غیرفعالسازی موقت پورت مشکوک | بازگشت پایداری شبکه |

| بررسی مجدد | پایش منابع بعد از اعمال تغییرات | رفع کامل اختلال |

این چکلیست بهگونهای طراحی شده که هم در زمان عیبیابی سریع و هم در مرحله تحویل یا Audit شبکه قابل استفاده باشد. در شبکههای سازمانی، داشتن چنین مرجعی باعث کاهش خطای انسانی و افزایش سرعت تصمیمگیری میشود.

در پروژههای سازمانی و شبکههای مقیاسپذیر، تشخیص و مدیریت حملاتی مانند Broadcast Storm یا DoS صرفاً به دانستن چند دستور CLI محدود نمیشود. آنچه در عمل تفاوت ایجاد میکند، طراحی صحیح شبکه، انتخاب آگاهانه تجهیزات و پیادهسازی اصولی تنظیمات امنیتی از ابتدا است.

بخش قابل توجهی از مشکلاتی که در زمان بروز حمله مشاهده میشود، ریشه در تصمیمات اولیه پروژه دارد؛ از انتخاب مدل سوئیچ نامناسب گرفته تا نبود تفکیک VLAN، عدم تعریف سیاست مانیتورینگ یا فعالسازی تنظیمات پیشفرض بدون تحلیل رفتار شبکه. این مسائل معمولاً زمانی خود را نشان میدهند که شبکه تحت فشار قرار میگیرد.

ساهاکالا در پروژههای واقعی سازمانی، نقش یک فروشنده صرف را ندارد، بلکه بهعنوان مشاور فنی تجهیزات شبکه، سرور، امنیت و دیتاسنتر در کنار تیم IT سازمانها قرار میگیرد. تمرکز این رویکرد بر این است که شبکه از ابتدا بهگونهای طراحی شود که در برابر اختلالات، حملات داخلی و ترافیکهای غیرعادی، رفتار قابل پیشبینی و قابل کنترل داشته باشد.

تجربه کار روی سناریوهای واقعی نشان داده است که بسیاری از حملات Broadcast و DoS، با چند اصلاح ساده در طراحی یا تنظیمات اولیه قابل پیشگیری هستند؛ اصلاحاتی که معمولاً در فاز اجرا یا خرید تجهیزات نادیده گرفته میشوند، اما در فاز بهرهبرداری هزینههای بالایی ایجاد میکنند. در چنین پروژههایی، ارزش اصلی مشاوره تخصصی در این است که قبل از بروز بحران، نقاط ضعف شناسایی و اصلاح شوند، نه اینکه بعد از قطعی شبکه به دنبال راهحل اضطراری باشیم.

جمعبندی:

تشخیص اینکه آیا یک سوئیچ سیسکو قربانی حمله Broadcast یا DoS شده است یا نه، در نگاه اول ممکن است ساده به نظر برسد، اما تجربه پروژههای واقعی نشان میدهد که این موضوع بدون تحلیل فنی، مانیتورینگ مستمر و شناخت رفتار شبکه بهراحتی قابل تشخیص نیست. افزایش مصرف CPU، ناپایداری سرویسها یا کندی شبکه، همیشه به معنای ضعف سختافزاری نیست و در بسیاری از موارد ریشه در ترافیکهای غیرعادی و طراحی نادرست شبکه دارد.

اگر فرآیند بررسی بهصورت اصولی انجام شود و مراحل تشخیص، ایزولهسازی و اصلاح تنظیمات با نگاه مهندسی دنبال شود، میتوان بدون ایجاد قطعی گسترده، منبع مشکل را شناسایی و برطرف کرد. نکته کلیدی این است که برخورد واکنشی و عجولانه معمولاً باعث پیچیدهتر شدن مشکل میشود، در حالی که تحلیل مرحلهبهمرحله، مسیر عیبیابی را شفاف میکند.

با رعایت نکاتی که در این مقاله بررسی شد، شما میتوانید احتمال بروز حملات Broadcast و DoS را کاهش دهید، زمان عیبیابی را کوتاهتر کنید و پایداری شبکه را در شرایط بحرانی حفظ نمایید. این رویکرد بهویژه در شبکههای سازمانی، جایی که هر دقیقه اختلال هزینهساز است، اهمیت دوچندان دارد. در صورتی که در پروژههای خود با چنین چالشهایی مواجه هستید یا نیاز به بررسی تخصصی طراحی و تنظیمات شبکه دارید، تیم فنی ساهاکالا میتواند در نقش مشاور، کنار شما باشد و به تصمیمگیری دقیقتر کمک کند.

سوالات متداول:

۱. از کجا بفهمیم سوئیچ سیسکو دچار حمله Broadcast شده است؟

اگر با افزایش ناگهانی مصرف CPU، کندی شدید شبکه، تأخیر در دسترسی به VLANها یا قطع و وصل شدن سرویسها مواجه هستید، یکی از اولین سناریوهایی که باید بررسی شود حمله Broadcast یا Broadcast Storm است. بررسی نرخ Broadcast روی پورتها و لاگهای سوئیچ معمولاً نشانههای واضحی ارائه میدهد.

۲. آیا حمله DoS همیشه از بیرون شبکه انجام میشود؟

خیر. در بسیاری از پروژههای واقعی، منبع حمله DoS یک سیستم داخلی، تجهیزات معیوب یا حتی Loop ناخواسته در شبکه بوده است. به همین دلیل بررسی پورتهای داخلی و ترافیک East-West اهمیت بالایی دارد.

۳. تفاوت Broadcast Storm با حمله DoS در چیست؟

Broadcast Storm معمولاً به دلیل ارسال بیرویه ترافیک Broadcast در لایه دوم رخ میدهد، در حالی که حمله DoS میتواند در لایههای مختلف شبکه اتفاق بیفتد. با این حال، اثر هر دو روی سوئیچ مشابه است: افزایش مصرف منابع و ناپایداری شبکه.

۴. آیا Storm Control بهتنهایی برای جلوگیری از این حملات کافی است؟

خیر. Storm Control فقط یک مکانیزم کنترلی است. بدون طراحی صحیح VLAN، مانیتورینگ ترافیک و بررسی مداوم رفتار شبکه، این قابلیت بهتنهایی نمیتواند امنیت پایدار ایجاد کند.

جهت هرگونه مشاوره در زمینه خرید تجهیزات شبکه با ما تماس بگیرید کارشناسان ما آماده پاسخگویی به شما هستند.