وبلاگ

- مهسا رهنمایی

- آموزش, سوئیچ شبکه

سوئیچهای شبکه سیسکو در لایههای Access و Distribution، نقش حیاتی در پایداری و کارایی شبکههای سازمانی دارند. حملات DoS (Denial of Service)، با هدف اختلال مستقیم در این تجهیزات، میتوانند باعث ایجاد قطعی سرویس، افزایش تأخیر و کاهش توان پردازشی سوئیچ شوند. چنین اختلالاتی نه تنها عملکرد شبکه را مختل میکنند بلکه امنیت دادهها و سرویسهای حیاتی سازمان را نیز تهدید میکنند. در این مقاله، تمرکز ما بر بررسی مکانیزم حملات DoS در سوئیچهای Cisco، روشهای تشخیص و مقابله و پیکربندیهای عملی محافظتی است.

مکانیزم حمله DoS روی سوئیچهای سیسکو

حملات DoS بر اساس استفاده از منابع محدود سوئیچ یا سوءاستفاده از پروتکلها و سرویسهای مدیریتی انجام میشوند. در سوئیچهای Cisco، چندین عامل باعث آسیبپذیری میشوند:

- اشباع CPU یا حافظه جدولهای سوئیچ

- (TCAM / MAC Table): مهاجم میتواند با ارسال بستههای جعلی یا Flood، ظرفیت جدولهای سوئیچ را پر کند، که باعث کندی پردازش یا حتی Crash میشود.

- سو استفاده از پروتکلها و سرویسهای مدیریتی: پروتکلهایی مثل STP، CDP، DHCP، ICMP و ARP میتوانند هدف حمله قرار بگیرند. به عنوان مثال، ارسال حجم بالای درخواستهای DHCP یا پیامهای ARP میتواند جدول سوئیچ را مختل کند.

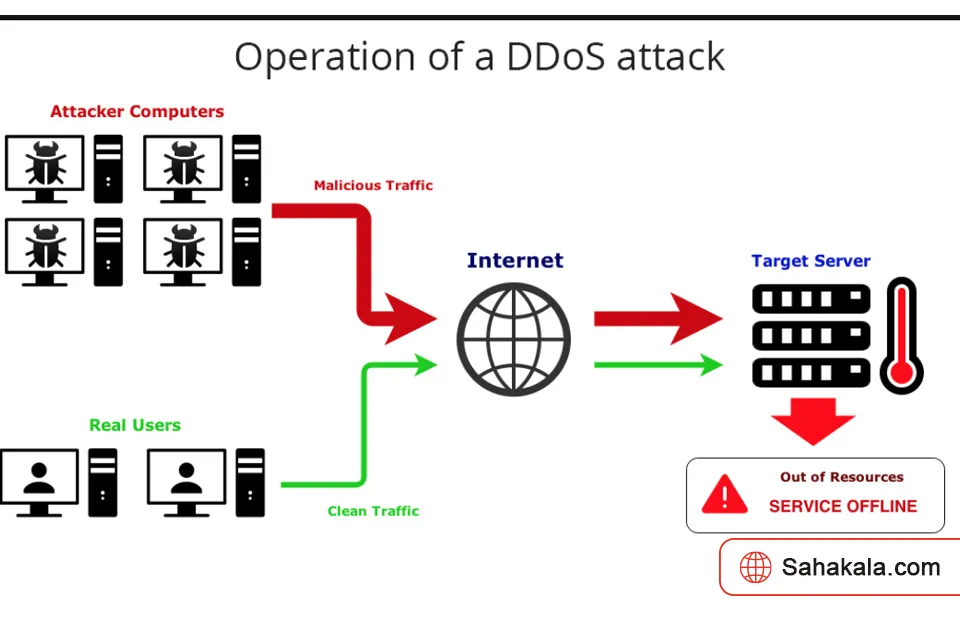

- حملات ترکیبی با منابع توزیعشده: در حملات DDoS، مهاجم از چندین منبع همزمان استفاده میکند، که تشخیص و مقابله را پیچیدهتر میکند.

مثال عملی آسیبپذیری CPU Flood در Cisco Catalyst 9300:

- نوع حمله: TCP SYN Flood با بستههای ناقص

- اثر: جدول اتصال TCP (Connection Table) اشباع شده و سوئیچ قادر به پردازش ترافیک معتبر نیست

- راهکار عملی:

- فعالسازی TCP Intercept / SYN Guard

- اعمال Rate Limiting روی Control Plane

- مانیتورینگ CPU Utilization و Connection Table

این مثال نشان میدهد که حتی سوئیچهای enterprise-grade نیز در شرایط حمله DoS آسیبپذیر هستند و نیازمند پیکربندی دقیق برای محافظت هستند.

نقاط آسیبپذیری DoS در سوئیچهای Cisco و راهکارهای محافظتی:

| بخش آسیبپذیر | نوع حمله | اثر روی شبکه | راهکار محافظتی |

|---|---|---|---|

| CPU / Control Plane | TCP SYN Flood | کندی یا Crash | CoPP, Rate Limiting, SYN Guard |

| MAC Table / TCAM | MAC Flood, ARP Flood | اختلال در Forwarding | Port Security, Dynamic ARP Inspection |

| پروتکلهای مدیریتی | CDP / LLDP / DHCP | افزایش Load و اختلال سرویس | Disable غیرضروریها, ACL روی Management Plane |

| ICMP / Ping | ICMP Flood | اشباع CPU و BW | ICMP Rate-Limit, Control Plane Policing |

نمونههای واقعی حمله DoS روی سوئیچهای سیسکو و راهکارهای مقابله

در دنیای واقعی، سوئیچهای Cisco با آسیبپذیریهای مشخص در معرض حملات DoS قرار گرفتهاند. در این بخش، سه نمونه واقعی را بررسی میکنیم و اقدامات عملی مقابله را معرفی میکنیم.

TCP SYN Flood روی Cisco Catalyst 9300/9400

شرح حمله: مهاجم با ارسال حجم بالایی از TCP SYN ناقص، جدول اتصال TCP سوئیچ را اشباع میکند. نتیجه، کاهش توان پردازشی و اختلال در Forwarding است.

علائم شناسایی:

- افزایش ناگهانی CPU Utilization در سوئیچ

- کاهش نرخ Throughput و کندی شبکه

- لاگهای تکراری با خطای TCP Table Full

راهکار عملی:

۱. فعالسازی Control Plane Policing (CoPP) برای محدود کردن نرخ بستههای TCP از منابع ناشناس:

access-list 101 permit tcp any any established

class-map match-any TCP-FLOOD

match access-group 101

policy-map TCP-FLOOD-POLICY

class TCP-FLOOD

police 1000000 10000 exceed-action drop

control-plane

service-policy input TCP-FLOOD-POLICY۲. فعالسازی SYN Guard برای محافظت از جدول اتصال TCP:

ip tcp intercept list 101

ip tcp intercept mode watch۳. مانیتورینگ Connection Table و CPU Utilization از طریق SNMP یا Syslog.

ARP Flood روی Cisco Catalyst 3850

شرح حمله: ارسال حجم بالای پیامهای ARP جعلی باعث پر شدن MAC Table و ایجاد MAC Flooding میشود. سوئیچ در حالت Fail open قرار میگیرد و ترافیک به تمام پورتها Flood میشود.

علائم شناسایی:

- مشاهده تعداد غیرمعمول مکآدرسها در جدول

- کاهش سرعت Forwarding

- ترافیک Flood روی VLANهای داخلی

راهکار عملی:

۱. فعالسازی Port Security برای محدود کردن تعداد MAC Address روی هر پورت:

interface GigabitEthernet1/0/1

switchport port-security

switchport port-security maximum 2

switchport port-security violation restrict

switchport port-security aging time 5۲. استفاده از Dynamic ARP Inspection (DAI) برای فیلتر کردن ARP جعلی:

ip arp inspection vlan 10

interface Vlan10

ip arp inspection trustICMP Flood روی Cisco Nexus 5000

شرح حمله: ارسال مداوم پیامهای ICMP باعث اشغال CPU و Bandwidth سوئیچ میشود و پاسخدهی به درخواستهای قانونی کاهش مییابد.

علائم شناسایی:

- کندی در مدیریت سوئیچ (Ping/SSH)

- افزایش ترافیک ICMP روی رابطهای شبکه

- Alertهای سیستم نظارت شبکه

راهکار عملی:

۱. محدود کردن نرخ ICMP با Rate Limiting در Control Plane:

interface mgmt0

rate-limit input 1000 500 500 conform-action transmit exceed-action drop۲. مانیتورینگ لحظهای ICMP با NetFlow یا SNMP برای شناسایی زودهنگام حمله

جدول جمعبندی سناریوهای رایج حمله DoS و اقدامات مقابله:

| نوع حمله | سوئیچ هدف | اثر حمله | راهکار عملی |

|---|---|---|---|

| TCP SYN Flood | Catalyst 9300/9400 | اشباع جدول TCP، کندی شبکه | CoPP, SYN Guard, مانیتورینگ |

| ARP Flood / MAC Flooding | Catalyst 3850 | اختلال در Forwarding، Flood شدن VLAN | Port Security, Dynamic ARP Inspection |

| ICMP Flood | Nexus 5000 | افزایش CPU، کاهش پاسخدهی | Rate Limiting, مانیتورینگ NetFlow |

روشهای رایج حمله DoS در سوئیچهای سیسکو

برخلاف تصور رایج، حمله DoS روی سوئیچ Cisco الزاماً به معنی Flood حجیم ترافیک نیست. در بسیاری از سناریوهای واقعی، مهاجم با ترافیک کم اما هدفمند، منابع حیاتی سوئیچ را درگیر میکند. این حملات معمولاً یکی از سه ناحیه اصلی سوئیچ را هدف میگیرند: Data Plane، Control Plane و Management Plane.

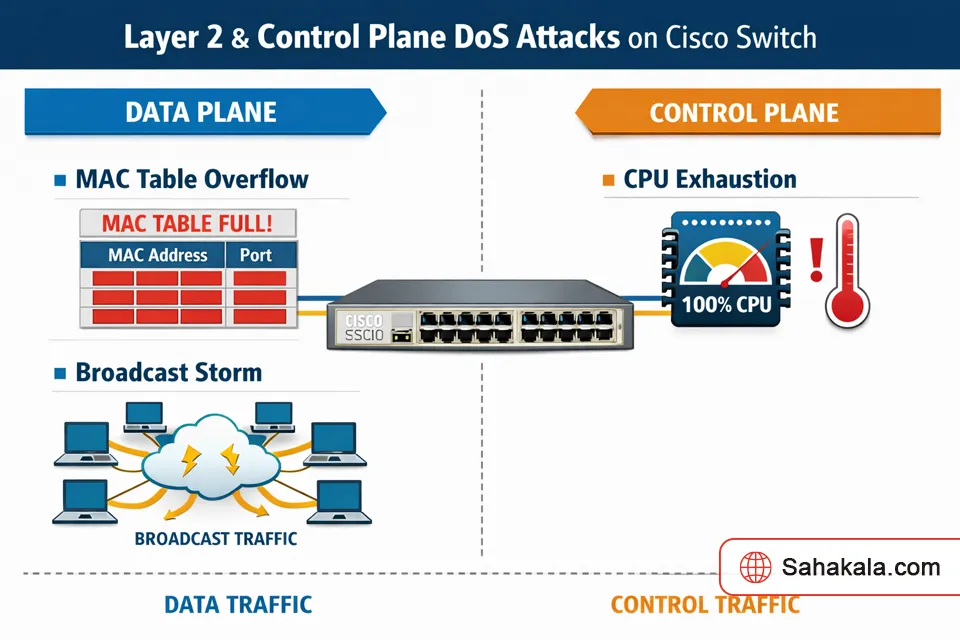

۱. حملات DoS در لایه ۲ (Layer 2 DoS Attacks)

در این نوع حملات، تمرکز روی جدولهای حیاتی سوئیچ مثل MAC Address Table و ARP Table است. مهاجم تلاش میکند سوئیچ را وادار کند به جای سوئیچینگ هوشمند، وارد حالت Flood شود.

رایجترین سناریوها:

- MAC Flooding با مکآدرسهای تصادفی

- ARP Flood با ARP Replyهای جعلی

- DHCP Starvation برای مصرف Pool آدرسها

این حملات معمولاً در شبکههای Access و Campus بیشترین اثر را دارند، جایی که تعداد زیادی Endpoint متصل هستند و کنترل لایه ۲ حیاتی است.

نکته عملی: اگر سوئیچ Access شما Port Security، DHCP Snooping و DAI نداشته باشد، عملاً در برابر این حملات بیدفاع است؛ حتی اگر مدل Enterprise باشد.

۲. حملات DoS روی Control Plane (خطرناکترین حمله)

Control Plane جایی است که مغز سوئیچ قرار دارد؛ پردازش پروتکلها، مدیریت جدولها و تصمیمگیریهای حیاتی در این بخش انجام میشود. حملات DoS روی Control Plane معمولاً کمحجم اما بسیار مؤثر هستند.

نمونههای رایج:

- TCP SYN Flood به سمت CPU

- ICMP Flood هدفمند

- سوءاستفاده از STP، CDP یا LLDP

- Flood پروتکلهای مسیریابی در سوئیچهای Layer3

در این حالت، حتی اگر Data Plane سالم باشد، سوئیچ از نظر منطقی فلج میشود.

مقایسه انواع DoS بر اساس ناحیه هدف در سوئیچ Cisco:

| ناحیه هدف | نوع حمله | میزان ترافیک لازم | شدت اختلال |

|---|---|---|---|

| Data Plane | MAC Flooding | متوسط | متوسط |

| Control Plane | TCP/ICMP Flood | کم | بسیار بالا |

| Management Plane | SSH/SNMP Flood | کم | بالا |

| ترکیبی | DDoS هوشمند | متغیر | بحرانی |

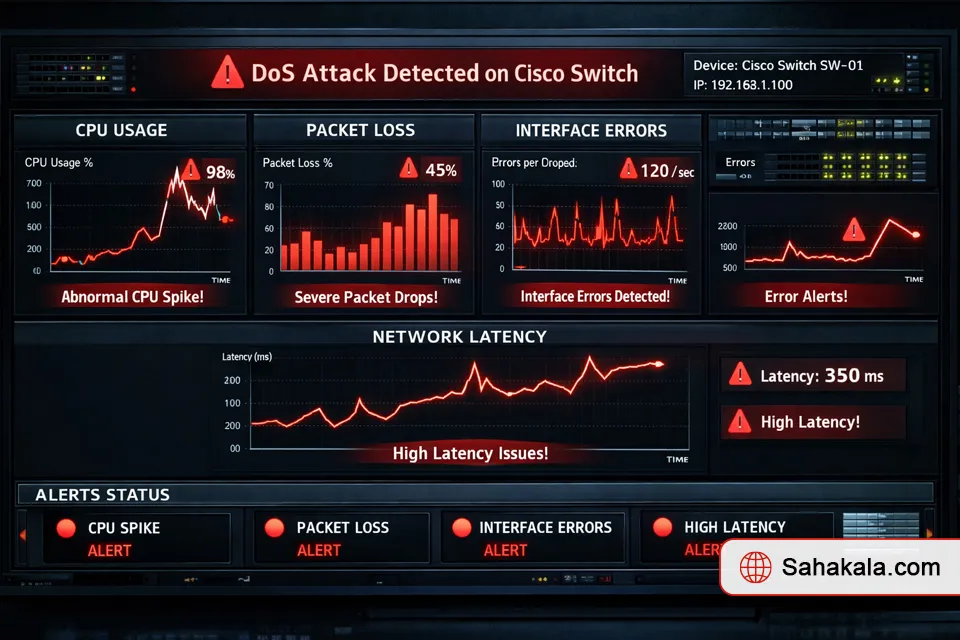

تشخیص حمله DoS روی سوئیچ سیسکو(قبل از اینکه شبکهDown شود)

یکی از اشتباهات رایج مدیران شبکه این است که تشخیص DoS را به زمانی موکول میکنند که کاربران شروع به شکایت میکنند. در حالی که نشانهها معمولاً خیلی زودتر در خود سوئیچ قابل مشاهدهاند.

نشانههای فنی مهم:

- افزایش غیرعادی CPU Utilization بدون افزایش ترافیک واقعی

- افزایش نرخ Interruptها در CPU

- پر شدن سریع MAC Table یا ARP Table

- تأخیر در پاسخ CLI یا SSH

- افزایش Drop در Interface Counters

در عمل، بررسی همزمان این شاخصها تصویر دقیقی از وقوع DoS میدهد، نه صرفاً یک آلارم مبهم.

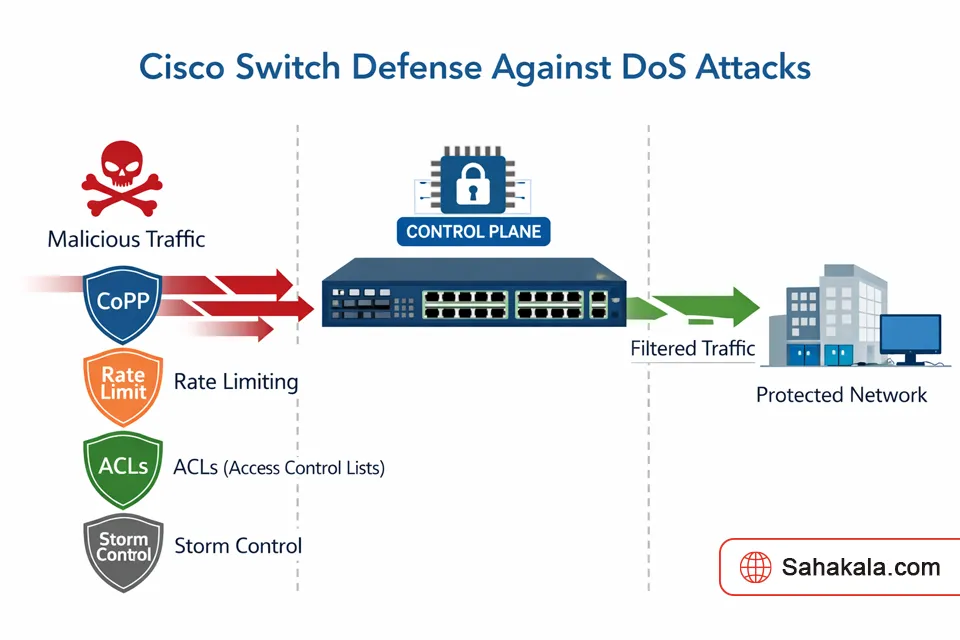

پیادهسازی عملی CoPP برای مقابله با DoS روی Control Plane

بسیاری از مقالات فقط نام Control Plane Policing (CoPP) را میآورند، اما نحوه استفاده درست از آن را توضیح نمیدهند. CoPP زمانی مؤثر است که دقیق و حداقلی پیکربندی شود.

هدف، محدود کردن ترافیک ICMP و TCP غیرضروری به سمت CPU است، بدون اینکه سرویسهای مدیریتی مختل شوند.

class-map match-any CONTROL-ICMP

match protocol icmp

policy-map CONTROL-PLANE-POLICY

class CONTROL-ICMP

police 64000 8000 exceed-action drop

control-plane

service-policy input CONTROL-PLANE-POLICYنکته مهم: CoPP اگر بیش از حد سختگیرانه تنظیم شود، خودش تبدیل به عامل DoS داخلی میشود. تنظیم Rate باید بر اساس Baseline ترافیک واقعی شبکه انجام شود، نه مقادیر پیشفرض اینترنتی.

امنسازی Management Plane برای جلوگیری از DoS هدفمند:

Management Planeاغلب نادیده گرفته میشود، در حالی که حمله به SSH، SNMP یا HTTP Management میتواند کنترل کامل سوئیچ را مختل کند.

اقدامات ضروری:

- محدودسازی دسترسی مدیریتی با ACL

- استفاده از VRF Management

- غیرفعالسازی سرویسهای غیرضروری

- Rate Limiting روی SSH و SNMP

مثال ACL برای محدودسازی دسترسی مدیریتی:

ip access-list standard MGMT-ACCESS

permit 192.168.10.0 0.0.0.255

deny any

line vty 0 4

access-class MGMT-ACCESS inچکلیست اجرایی مقابله با DoS روی سوئیچهای سیسکو

این بخش برای مدیران شبکه و مهندسین بسیار ارزشمند است؛ با پیادهسازی این چکلیست، سوئیچ شما در برابر حملات DoS بهینه خواهد شد.

چکلیست عملیاتی:

- Port Security فعال و محدود به تعداد MAC Address واقعی

- DHCP Snooping فعال روی VLANها و پورتهای Trust مشخص

- Dynamic ARP Inspection فعال روی VLANهای حساس

- IP Source Guard برای همه پورتهای Access

- Control Plane Policing (CoPP) فعال و تنظیم Rate مطابق با Baseline شبکه

- Rate Limiting روی ICMP، SSH و SNMP

- ACL مدیریتی برای محدود کردن دسترسی به Management Plane

- مانیتورینگ CPU، MAC Table و Connection Table با SNMP/NetFlow

- Patch Management برای اعمال آخرین بهروزرسانیهای Cisco IOS/NX-OS

- غیرفعال کردن سرویسهای غیرضروری روی سوئیچ و VLANهای مدیریتی

جمعبندی و نتیجهگیری نهایی

حمله DoS روی سوئیچهای Cisco را نباید صرفاً یک تهدید تئوریک یا محدود به سناریوهای آزمایشگاهی دانست. تجربه عملی شبکههای سازمانی نشان میدهد که حتی در زیرساختهای Enterprise، یک پیکربندی ناقص یا بیتوجهی به Control Plane و لایه ۲ میتواند زمینهساز اختلال جدی در سرویسدهی شود. نقطه ضعف اصلی در اغلب موارد، نه سختافزار سوئیچ، بلکه نبود سیاست امنیتی هدفمند و مبتنی بر رفتار واقعی شبکه است.

آنچه در این مقاله بررسی شد، نشان میدهد که حملات DoS الزاماً نیازمند ترافیک حجیم نیستند. بسیاری از حملات موفق، با ترافیک کم اما دقیق، منابع حیاتی مانند CPU، جدولهای MAC و ARP یا سرویسهای مدیریتی را هدف قرار میدهند. در چنین شرایطی، واکنش دیرهنگام یا استفاده از تنظیمات پیشفرض، عملاً به معنی از دست رفتن کنترل شبکه است.

مقابله مؤثر با حملات DoS روی سوئیچهای Cisco، نیازمند نگاه چندلایه است. استفاده همزمان از قابلیتهایی مانند Control Plane Policing، Rate Limiting، Port Security، DHCP Snooping، Dynamic ARP Inspection و محدودسازی Management Plane، یک لایه دفاعی پایدار ایجاد میکند که هم در برابر حملات شناختهشده و هم در برابر سناریوهای ترکیبی مقاومت دارد. نکته کلیدی این است که این مکانیزمها باید بر اساس الگوی واقعی ترافیک شبکه تنظیم شوند، نه بر مبنای مقادیر عمومی یا توصیههای کپیشده…

سوالات متداول:

۱. حمله DoS روی سوئیچهای سیسکو دقیقاً کدام بخش سوئیچ را هدف قرار میدهد؟

در اغلب سناریوهای واقعی، حمله DoS روی سوئیچهای Cisco مستقیماً Control Plane را هدف میگیرد، نه Data Plane. مهاجم با ارسال ترافیک هدفمند (مانند TCP SYN یا ICMP Flood) منابع CPU و جدولهای کنترلی سوئیچ را اشباع میکند. در این وضعیت، حتی اگر سختافزار سوئیچ سالم باشد، پردازش پروتکلها و مدیریت ترافیک مختل شده و شبکه عملاً از دسترس خارج میشود.

۲. مؤثرترین راهکار جلوگیری از حمله DoS روی سوئیچ Cisco چیست؟

مؤثرترین راهکار، پیادهسازیControl Plane Policing (CoPP) همراه با Rate Limiting و ACLهای هدفمند است. CoPP با محدود کردن نرخ ترافیک ورودی به CPU، مانع از اشباع منابع کنترلی سوئیچ میشود. این راهکار زمانی بیشترین اثر را دارد که بر اساس الگوی واقعی ترافیک شبکه تنظیم شده و در کنار مکانیزمهای امنیتی لایه ۲ مانند Port Security و Dynamic ARP Inspection استفاده شود.

۳. آیا حمله DoS میتواند باعث Crash یا Reboot شدن سوئیچهای Cisco شود؟

بله در شرایطی که حمله DoS باعث اشباع CPU یا پر شدن جدولهای حیاتی مانند MAC یا ARP شود، برخی مدلهای سوئیچ Cisco ممکن است دچار Crash، Reboot ناگهانی یا Failover ناخواسته شوند. این وضعیت معمولاً زمانی رخ میدهد که مکانیزمهای محافظتی مانند CoPP، Rate Limiting یا بهروزرسانیهای امنیتی (Patchها) بهدرستی پیادهسازی نشده باشند.

جهت هرگونه مشاوره در زمینه خرید تجهیزات شبکه با ما تماس بگیرید کارشناسان ما آماده پاسخگویی به شما هستند.