- ندا رهبری

- آموزش, سوئیچ شبکه

فرض کنید در یک روز کاری، یک تماس اضطراری از دیتاسنتر دارید. سوئیچ Core بعد از قطعی برق با تنظیمات پیشفرض بالا آمده؛ ۴۷ VLAN، ۲۰۰ پورت Access List و ماهها تنظیمات دقیق، همه رفته اند. این کابوس مدیر شبکهای است که حتی یکبار backup نگرفته باشد.

طبق آمار ، هر ساعت downtime شبکه در سازمانهای متوسط، هزینه های بالائی در بر دارد. در حالی که یک backup ساده ۵ دقیقهای میتواند جلوی این فاجعه را بگیرد. مشکل اینجاست که بسیاری از مهندسان شبکه، بکاپ گیری از سوئیچ سیسکو را پیچیده تصور میکنند یا نمیدانند کدام روش برای محیط آنها مناسبتر است و همیشه این سوال را در ذهن دارند که چگونه از سوئیچ سیسکو بکاپ بگیریم ؟

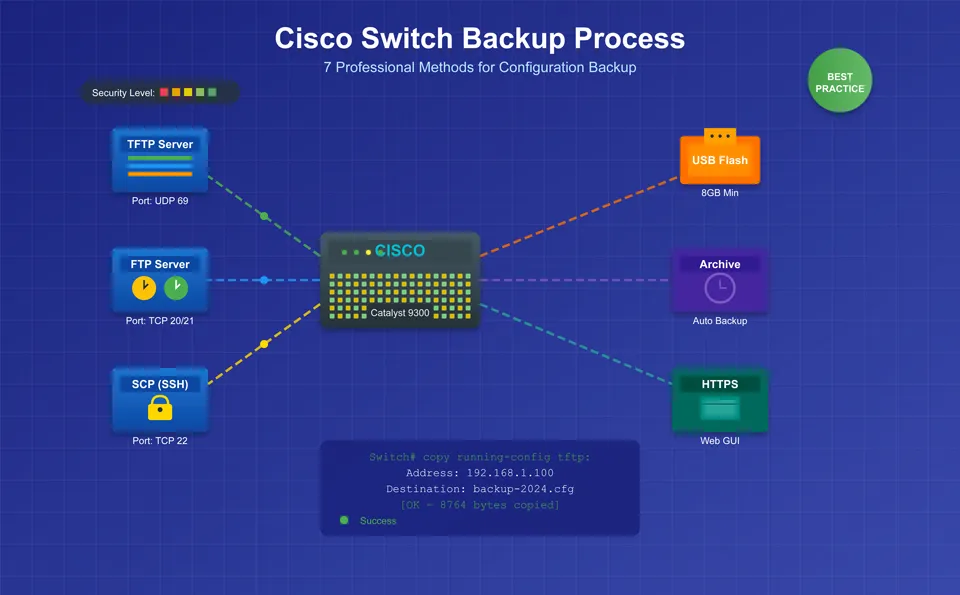

در این مقاله، ۷ روش عملی و آزمایششده برای backup گرفتن از سوئیچهای سیسکو را بررسی میکنیم. از سادهترین روش TFTP تا پیشرفتهترین متد automation با Archive. هر روش را با مثالهای واقعی، دستورات کامل و تصاویر عملی توضیح میدهیم. چه تازهکار باشید، چه حرفهای، این راهنما دقیقاً آن چیزی است که برای امنیت شبکهتان نیاز دارید.

چرا بکاپ گیری از سوئیچ سیسکو حیاتی است؟

داستان واقعی: پاییز ۱۴۰۲، یکی از بانکهای خصوصی تهران. مهندس شبکه در حال پیادهسازی VLAN جدید برای شعبه مرکزی. یک اشتباه کوچک در دستور، کل Spanning Tree Protocol از کار افتاد. Loop در شبکه، CPU سوئیچها ۱۰۰ درصد، کل شبکه بانک down. تلاش برای بازگردانی تنظیمات؟ آخرین backup مربوط به ۸ ماه قبل بود. نتیجه: ۶ ساعت قطعی کامل، بیش از ۲ میلیارد تومان خسارت مستقیم.

این فقط یک نمونه است. بر اساس گزارش Uptime Institute، چهل درصد از قطعیهای شبکه به دلیل خطای انسانی رخ میدهد. جالبتر اینکه ۷۵ درصد این خرابیها با یک backup ساده قابل بازیابی در کمتر از ۱۰ دقیقه بود. اما واقعیت تلخ: تنها ۲۳ درصد سازمانهای ایرانی backup منظم از تجهیزات شبکه دارند.

حالا سناریوهای رایج از دست رفتن configuration را ببینید: نوسان برق (مخصوصاً در تابستان)، بروزرسانی IOS که fail میشود، تغییرات اشتباه توسط تیم، حمله سایبری و در نهایت خرابی سختافزاری. هر کدام از اینها میتواند ماهها کار را در چند ثانیه نابود کند. هزینه downtime فقط پول نیست؛ اعتبار سازمان، اعتماد مشتری و استرس تیم فنی را هم شامل میشود.

انواع فایلهای Configuration در سوئیچ سیسکو

قبل از اینکه دست به کار شویم، باید بدانیم دقیقاً از چه چیزی backup میگیریم. در سوئیچهای سیسکو وسوئیچ نکسوسدو نوع فایل configuration اصلی داریم که اشتباه گرفتن آنها میتواند فاجعهبار باشد.

Running-config : فایلی است که الان سوئیچ شما با آن کار میکند. در RAM ذخیره شده و هر تغییری که میدهید، فوری در آن اعمال میشود. مشکل؟ با خاموش شدن سوئیچ، تمام تغییرات از بین میرود. تصور کنید ۳ ساعت روی ACLها کار کردهاید، برق میرود و همه چیز به حالت صبح برمیگردد.

Startup-config : نجاتدهنده شماست. در NVRAM ذخیره میشود و بعد از restart پابرجا میماند. وقتی دستور copy run start را میزنید، در واقع running-config را در NVRAM کپی میکنید. اما حواستان باشد: NVRAM هم میتواند corrupt شود. دیدهام سوئیچهایی که بعد از firmware upgrade، کل NVRAM پاک شده.

نکته طلایی که ۹۰ درصد مهندسان نمیدانند: سوئیچهای جدید سیسکو (مثل سری Catalyst 9300) یک فایل سوم به نام Mirror Configuration دارند. این فایل بعد از ۲۴ ساعت بدون تغییر، خودکار از startup-config کپی میگیرد. اما نکته مهم: هیچوقت فقط به اینها اکتفا نکنید. Backup خارجی، تنها راه امن است.

آموزش بکاپ گیری از سوئیچ سیسکو

اگر بخواهیم واقعیت را در نظر بگیریم هیچ روش backup واحدی برای همه مناسب نیست. محیطی با ۵ سوئیچ نیاز متفاوتی از شبکهای با ۵۰۰ سوئیچ دارد.روشهایی که الان میخوانید، حاصل تجربه عملی و خطاهای زیادی است که من و تیمهایم مرتکب شدهایم. از TFTP ساده که در ۵ دقیقه راه میافتد تا Archive automation که یکبار تنظیم میکنید و برای همیشه خیالتان راحت است. هر روش را با مزایا، معایب و دقیقاً شرایطی که باید استفاده شود، توضیح میدهیم. مهمتر از همه، خطاهای رایج و راه حلهای آنها را که در هیچ documentation رسمی سیسکو نمییابید، با شما به اشتراک میگذاریم.

روش اول : بکاپ گیری با TFTP Server

TFTP قدیمیترین و سادهترین روش backup است. پورت UDP 69، بدون authentication، سرعت بالا. برای شبکههای داخلی امن، هنوز بهترین گزینه است. ابتدا TFTP server نیاز دارید. توصیه من: SolarWinds TFTP Server (رایگان) یا 3CDaemon. نصب کنید، IP سرور را یادداشت کنید (مثلاً ۱۹۲.۱۶۸.۱.۱۰۰). حالا به سوئیچ وصل شوید:

Switch> enable

Switch# copy running-config tftp:

Address or name of remote host []? 192.168.1.100

Destination filename [Switch-confg]? SW-Core-Backup-2024-01-15

!!

۷۴۳۲ bytes copied in 1.4 secs (5308 bytes/sec)نکته حرفهای: همیشه در نام فایل، تاریخ و نام سوئیچ را بگذارید. باور کنید وقتی ۵۰ فایل backup دارید، “switch-config1” هیچ معنایی ندارد. تجربه تلخ: یکی از همکاران، backup روتر را روی سوئیچ restore کرد. نتیجه؟ ۴ ساعت کار اضافه.

مشکل رایج TFTP timeout است. معمولاً firewall ویندوز مقصر است. در Windows Defender، استثنا تعریف کنید. اگر باز هم timeout میخورید، MTU را چک کنید. گاهی jumbo frame فعال است و TFTP نمیتواند handle کند. برای سوئیچهایی مثل Catalyst 9300-48P که در محیطهای Enterprise استفاده میشوند، این مسئله بیشتر رخ میدهد.

روش دوم : استفاده از FTP Server

FTP جایی که TFTP کم میآورد، میدرخشد. احراز هویت دارد، TCP-based است (پورت ۲۰ و ۲۱)، برای فایلهای بزرگ و شبکههای ناامن ایدهآل است. مخصوصاً وقتی backup را از شعبه remote میگیرید.

اول، credentials را در سوئیچ تنظیم کنید. این قدم را ۸۰ درصد مهندسان فراموش میکنند و بعد گیر میکنند:

Switch# configure terminal

Switch(config)# ip ftp username backup_user

Switch(config)# ip ftp password S3cur3P@ss2024

Switch(config)# end

Switch# copy running-config ftp:

Address or name of remote host []? 192.168.1.110

Destination filename [Switch-confg]? Core-SW-Full-Backup.cfg

Writing Core-SW-Full-Backup.cfg !

۸۲۱۵ bytes copied in 2.3 secs (3571 bytes/sec)نکته امنیتی مهم: password در running-config به صورت plain text ذخیره میشود. بعد از backup، حتماً پاک کنید با no ip ftp password. یکبار در audit امنیتی، همین مسئله باعث warning شد. راهحل بهتر؟ استفاده از service account مخصوص backup با دسترسی محدود.

مزیت طلایی FTP: میتوانید folder structure بسازید. مثلاً /backups/daily/switches/core/. این سازماندهی وقتی ۲۰۰ دستگاه دارید، نجاتبخش است. برای سوئیچهای حساس مثل سوئیچ C9200-48P، که معمولاً در لایه Distribution استفاده میشوند، FTP با احراز هویت الزامی است.

روش سوم : بکاپ با SCP (Secure Copy)

SCP نسخه امن و حرفهای backup است. رمزنگاری SSH، پورت ۲۲، احراز هویت قوی. برای محیطهایی که compliance و security audit دارند، تنها گزینه قابل قبول است.

ابتدا SSH را روی سوئیچ فعال کنید. این مراحل را دقیق انجام دهید، یک غلط کوچک و SSH کار نمیکند:

Switch(config)# hostname Core-SW

Core-SW(config)# ip domain-name company.local

Core-SW(config)# crypto key generate rsa general-keys modulus 2048

Core-SW(config)# ip ssh version 2

Core-SW(config)# username admin privilege 15 secret Str0ng@Pass

Core-SW(config)# line vty 0 4

Core-SW(config-line)# transport input ssh

Core-SW(config-line)# login local

Core-SW(config)# ip scp server enableحالا برای backup:

Core-SW# copy running-config scp:

Address or name of remote host []? 192.168.1.120

Destination username [Core-SW]? scpuser

Destination filename [Core-SW-confg]? backup-encrypted-2024.cfg

Password: [وارد کردن password]

Writing backup-encrypted-2024.cfg

!!!

۹۱۲۸ bytes copied in 4.2 secs (2173 bytes/sec)

نکته مهم از تجربه عملی: در پروژههای بانکی و سازمانی، معمولاً فقط SCP مجاز است و TFTP/FTP در firewall بسته میشوند. مشکل اصلی SCP، timeout در فایلهای بزرگ (بالای 100MB) است. برای حل این مشکل، timeout را با دستور زیر افزایش دهید. همچنین حتماً RSA key حداقل ۲۰۴۸ بیت باشد – کمتر از این در security audit رد میشود.

ip ssh time-out 120روش چهارم : Archive و بکاپ اتوماتیک

Archive قابلیت طلایی سیسکو است که ۷۰ درصد مهندسان نمیدانند. یکبار تنظیم میکنید، برای همیشه خیالتان راحت است. هر تغییر configuration، خودکار backup میشود.

تنظیم پایه Archive فقط ۵ خط است:

Core-SW(config)# archive

Core-SW(config-archive)# path tftp://192.168.1.100/$h-$t.cfg

Core-SW(config-archive)# write-memory

Core-SW(config-archive)# time-period 1440

Core-SW(config-archive)# maximum 14

توضیح متغیرها که مستند سیسکو ضعیف توضیح داده: $h نام hostname را میگذارد، $t تاریخ و ساعت را اضافه میکند. مثلاً: Core-SW-Jan-15-2024-14-30.cfg. عدد ۱۴۴۰ یعنی هر ۲۴ ساعت (۱۴۴۰ دقیقه) یک backup خودکار. Maximum 14 یعنی فقط ۱۴ فایل آخر را نگهدار، قدیمیترها پاک شود.

اما قدرت واقعی Archive در rollback است. فرض کنید تغییری دادید و شبکه مشکل پیدا کرد:

Core-SW# configure replace tftp://192.168.1.100/Core-SW-Jan-14-2024.cfg

This will apply all necessary additions and deletions

to replace the current running configuration with the

contents of the specified configuration file. Continue? [Y]ظرف ۳۰ ثانیه، دقیقاً به configuration قبلی برمیگردید. نه کم، نه زیاد. این قابلیت برای سوئیچهای حساس مثل Catalyst 9300 که downtime آنها بحرانی است، نجاتبخش است. در یک پروژه ISP، همین قابلیت ماهانه ۱۰ ساعت کار recovery را ذخیره کرد.

روش پنجم : ذخیره در USB Flash

USB backup سریعترین و مستقلترین روش است. شبکه قطع، TFTP server پایین، مشکل connectivity؟ مهم نیست. USB را وصل کنید و backup بگیرید.

ابتدا بررسی کنید سوئیچ USB را شناخته:

Core-SW# show file systems

File Systems:

Size(b) Free(b) Type Flags Prefixes

* ۵۳۶۸۷۰۹۱۲ ۵۲۴۲۸۸۰۰۰ disk rw flash:

۸۳۸۸۶۰۸ ۸۳۸۸۶۰۸ disk rw usbflash0:

اگر usbflash0 را میبینید، USB شناخته شده. حالا backup بگیرید:

Core-SW# copy running-config usbflash0:

Destination filename [running-config]? backup-emergency-2024.cfg

Copy in progress...CC

۸۷۶۴ bytes copied in 0.5 secs (17528 bytes/sec)

Core-SW# dir usbflash0:

Directory of usbflash0:/

۱ -rw- 8764 Jan 15 2024 10:45:30 backup-emergency-2024.cfg

نکته حیاتی که documentation سیسکو نمیگوید: همیشه از USB3.0 با حداقل 8GB استفاده کنید. USB2.0 در سوئیچهای جدید گاهی hang میکند. تجربه شخصی: نیمهشب در دیتاسنتر، سوئیچ Core باید فوری restart شود، شبکه برای backup در دسترس نیست. USB backup در ۲۰ ثانیه، restart، و با دستور زیر در ۲ دقیقه همه چیز بالا آمد.

Switch# copy usbflash0:backup.cfg startup-configمزیت دیگر: USB را میتوانید برای نگهداری multiple versions استفاده کنید. مثلاً backup قبل و بعد از هر change window. برای محیطهایی با سوئیچهای متعدد، یک USB مخصوص disaster recovery با تمام backupها آماده داشته باشید.

روش ششم : HTTP/HTTPS Backup

HTTP backup برای مدیرانی که از web interface استفاده میکنند، سادهترین روش است. نیازی به CLI نیست، نیازی به server جداگانه نیست. فقط browser و چند کلیک.

ابتدا web interface را فعال کنید:

Core-SW(config)# ip http server

Core-SW(config)# ip http secure-server

Core-SW(config)# ip http authentication local

Core-SW(config)# username webadmin privilege 15 secret WebP@ss2024حالا از browser به https://[IP-سوئیچ] بروید. معمولاً در منوی Tools یا Administration، گزینه File Management را مییابید. روی Download/Backup Configuration کلیک کنید، Running Configuration را انتخاب کنید، و Download. فایل مستقیم در سیستم شما ذخیره میشود.

مشکل امنیتی که باید بدانید: HTTP server یک حفره امنیتی است. در audit، حتماً سوال میشود چرا فعال است. راهحل: فقط HTTPS را فعال کنید (no ip http server و فقط ip http secure-server). همچنین ACL تعریف کنید که فقط از IP مدیریت قابل دسترس باشد:

Core-SW(config)# access-list 99 permit 192.168.1.0 0.0.0.255

Core-SW(config)# ip http access-class 99برای سوئیچهای Small Business سیسکو مثل سری SG350، این روش محبوبترین است چون GUI کاربرپسندی دارند. اما برای Enterprise switches مثل Catalyst 9200، معمولاً به دلایل امنیتی HTTP interface غیرفعال میماند.

روش هفتم :استفاده از نرمافزارهای مدیریتی

وقتی تعداد سوئیچها از ۱۰ عدد بیشتر میشود، backup دستی کابوس میشود. اینجاست که نرمافزارهای مدیریتی وارد میشوند. یکبار تنظیم، برای همیشه automated.

SolarWinds Network Configuration Manager محبوبترین است. قابلیتهای کلیدی: backup خودکار بعد از هر تغییر، نگهداری version history، مقایسه configurationها، و rollback یککلیکه. تنظیم ساده است: IP سوئیچ، SNMP community، و credentials را میدهید. NCM بقیه کارها را انجام میدهد. قیمت: برای ۵۰ دستگاه حدود ۳۰۰۰ دلار. گران است اما ارزشش را دارد.

ManageEngine OpUtils گزینه ارزانتر است. علاوه بر backup، ابزارهای troubleshooting هم دارد. برای شرکتهای متوسط ایدهآل است. نکته جالب: میتواند backup را به صورت encrypted در cloud ذخیره کند. برای disaster recovery عالی است.

Oxidized (رایگان و open-source) برای کسانی که budget ندارند اما technical skill دارند. روی Linux نصب میشود، با Git کار میکند، هر تغییر را commit میکند. میتوانید دقیقاً ببینید کی، چی را تغییر داده. در یک پروژه استارتاپی، Oxidized را برای ۲۰۰ سوئیچ راه انداختیم. هزینه: صفر. نتیجه: مدیریت کامل version control.

برای سوئیچهای Enterprise مثل سری Catalyst 9300، استفاده از نرمافزار مدیریتی تقریباً اجباری است. تصور کنید ۵۰ سوئیچ در ۱۰ شعبه. بدون automation، فقط برای backup هفتگی، ۵ ساعت زمان نیاز است.

بازیابی (Restore) تنظیمات

Backup گرفتن نصف ماجراست. اگر نتوانید restore کنید، مثل این است که اصلاً backup نگرفته باشید. دیدهام مدیرانی که ۶ ماه backup میگرفتند، اما وقت بحران فهمیدند فایلها corrupt هستند یا نمیدانند چطور restore کنند.

اول، مهمترین نکته: هیچوقت مستقیم روی running-config بازیابی نکنید، مگر اینکه واقعاً میدانید چه میکنید. چرا؟ چون running-config merge میشود، replace نمیشود. یعنی تنظیمات جدید به قدیمی اضافه میشود و ممکن است conflict ایجاد شود. راه درست: اول سوئیچ را پاک کنید، بعد restore کنید.

مرحله اول : پاک کردن تنظیمات قبلی:

Switch# write erase

Erasing the nvram filesystem will remove all configuration files!

Continue? [confirm] Enter

Switch# reload

System configuration has been modified. Save? [yes/no]: noمرحله دوم : بازیابی از TFTP:

بعد از boot شدن سوئیچ با تنظیمات کارخانه:

Switch> enable

Switch# copy tftp://192.168.1.100/backup-2024.cfg startup-config

Destination filename [startup-config]? Enter

Accessing tftp://192.168.1.100/backup-2024.cfg...

Loading backup-2024.cfg from 192.168.1.100: !!!!

[OK - 8764 bytes]

Switch# reloadنکته طلایی: همیشه به startup-config بازیابی کنید، نه running-config. بعد reload کنید. این روش تضمین میکند تنظیمات clean بارگذاری شود.

- پورت UDP 69 – بدون احراز هویت

- سرعت بالا برای شبکههای داخلی

- راهاندازی در ۵ دقیقه

- مناسب برای فایلهای کوچک

- پورت TCP 20/21 با احراز هویت

- مناسب برای فایلهای بزرگ

- قابلیت folder structure

- ایدهآل برای شعب remote

- رمزنگاری SSH – پورت ۲۲

- احراز هویت قوی RSA 2048

- الزامی برای محیطهای بانکی

- مناسب compliance و audit

- بکاپ خودکار با هر تغییر

- قابلیت rollback سریع

- نگهداری ۱۴ نسخه آخر

- یکبار تنظیم، همیشه فعال

- بدون نیاز به شبکه

- سریعترین روش (۲۰ ثانیه)

- ایدهآل برای emergency

- USB 3.0 حداقل 8GB

- بدون نیاز به CLI

- دانلود مستقیم از browser

- مناسب برای غیرمتخصصان

- نیاز به ACL برای امنیت

| روش | سرعت | امنیت | پیچیدگی | خودکار | نیاز سرور |

|---|---|---|---|---|---|

| TFTP | بسیار بالا | پایین | ساده | ✗ | ✓ |

| FTP | بالا | متوسط | ساده | ✗ | ✓ |

| SCP | متوسط | بسیار بالا | پیچیده | ✗ | ✓ |

| Archive | بالا | بالا | متوسط | ✓ | ✓ |

| USB | بسیار بالا | بالا | بسیار ساده | ✗ | ✗ |

| HTTP/HTTPS | متوسط | متوسط | بسیار ساده | ✗ | ✗ |

رفع خطاهای رایج در بکاپگیری سوئیچ سیسکو

در هنگام کار با سوئیچ سیسکو خطاهای زیر بارها مشاهده شده است. جالب است که ۹۰ درصد مهندسان حداقل یکبار با آنها درگیر میشوند.

- خطای “Permission denied” در TFTP: این پیغام یعنی TFTP server اجازه write ندارد. در Windows، به پوشه TFTP بروید، روی آن کلیک راست، Properties، در تب Security به Everyone اجازه Full Control بدهید. در Linux، دستور

chmod 777 /tftpbootرا اجرا کنید. نکته امنیتی: بعد از backup، دسترسی را محدود کنید. - خطای “%Error opening tftp://… (Timed out)”: سه دلیل اصلی دارد. اول، Windows Firewall. در Windows Defender Firewall، یک Inbound Rule برای پورت UDP 69 بسازید. دوم، آنتیویروس. Kaspersky و BitDefender معمولاً TFTP را بلاک میکنند. موقتاً غیرفعال کنید. سوم و مهمترین: routing. با دستور

ping 192.168.1.100 source vlan 1چک کنید سوئیچ به TFTP server دسترسی دارد. گاهی management VLAN متفاوت است و route ندارد. - خطای “Connection refused” در SCP: معمولاً SSH درست تنظیم نشده. با دستور

show ip sshچک کنید SSH فعال است. اگر “SSH Disabled” میبینید، مراحل generate کردن RSA key را از اول انجام دهید. نکته: اگر پیغام “Please create RSA keys” میبینید، یعنی crypto key generate را فراموش کردهاید. - مشکل “Invalid input detected”: این خطا موقع restore رخ میدهد. دلیل: IOS version متفاوت است. مثلاً backup از IOS 15.2 را روی IOS 12.4 restore میکنید. راهحل: فقط base configuration را restore کنید، features خاص را دستی اضافه کنید.

بهترین سوئیچهای سیسکو برای شبکههای حرفهای

تجربه در پیادهسازی و نگهداری شبکههای Enterprise نشان داده است که انتخاب سوئیچ مناسب چقدر در سهولت پشتیبان گیری سوئیچ سیسکو و مدیریت تأثیر دارد. سوئیچی که Archive support نداشته باشد یا HTTP interface ضعیفی داشته باشد، کار شما را سخت میکند.

سوئیچ سیسکو C9300-48P-A انتخاب اول من برای Core و Distribution است. چرا؟ Archive قدرتمند دارد، Stacking support میدهد (تا ۸ سوئیچ، یک management IP)، و مهمتر از همه، DNA Center ready است. یعنی میتوانید کل backup و restore را از یک dashboard مرکزی انجام دهید. در پروژهای برای یک بانک، ۲۴ عدد از این سوئیچها را deploy کردیم. نتیجه؟ مدیریت ۲۴ سوئیچ مثل مدیریت یک دستگاه. Backup یکباره از همه، restore انتخابی، version control کامل.

سوئیچ C9200-48P-Aبرای Access Layer بینظیر است. قیمت مناسبتر از C9300، اما همان قابلیتهای backup را دارد. نکته کلیدی: این سوئیچ Smart Install دارد که میتوانید configuration را از یک Director Switch به صورت خودکار push کنید. برای شعب، این یعنی zero-touch deployment. سوئیچ را از جعبه درآورید، کابل بزنید، خودش configuration را از مرکز میگیرد. در یک پروژه retail با ۵۰ فروشگاه، این قابلیت ۲۰۰ ساعت کار را ذخیره کرد.

هر دو مدل IOS-XE دارند که یعنی configuration rollback، پشتیبانی از Python scripting برای backup automation، و مهمتر از همه، Guest Shell که میتوانید مستقیم روی سوئیچ اسکریپتهای backup بنویسید.

چک لیست جامع بکاپگیری از سوئیچ سیسکو

این چک لیست حرفهای شامل تمام مراحل ضروری برای بکاپگیری امن و کامل از سوئیچهای سیسکو است. با دنبال کردن این مراحل، از حفظ تنظیمات حیاتی شبکه خود اطمینان حاصل کنید.

نتیجه گیری:

بکاپ گیری از سوئیچ سیسکو مثل بیمه است؛ تا وقتی نیاز نداشته باشید، ارزشش را نمیدانید. اما وقتی configuration سالها کار در چند ثانیه از بین برود، میفهمید آن ۵ دقیقه وقت برای backup چقدر ارزشمند بود.

از ۷ روشی که در نحوه بکاپ گیری از سوئیچ cisco بررسی کردیم، توصیه من این است: با TFTP شروع کنید (ساده و سریع)، برای production از Archive استفاده کنید (automated و قابل اطمینان)، و همیشه یک USB backup برای emergency داشته باشید. این ترکیب، ۹۹.۹ درصد مواقع تضمین کننده شبکه شماست.

اگر به دنبال بهینهسازی، افزایش کارایی و امنیت زیرساخت شبکه خود با استفاده از سوئیچهای سیسکو میباشید مقالهترفند های مخفی سوئیچ سیسکومراجعه کنید.

جهت هرگونه مشاوره در زمینه خرید تجهیزات شبکه با ما تماس بگیرید کارشناسان ما آماده پاسخگویی به شما هستند.