وبلاگ

- ندا رهبری

- بررسی و خرید

در بسیاری از سازمانها و شرکتها، همهچیز ظاهراً درست پیش میرود؛ کاربران به سرورها دسترسی دارند، ارتباط اینترنت برقرار است و فعالیتها بهصورت روزانه انجام میشود. اما گاهی گزارشهایی از کاهش سرعت شبکه، مصرف بالای ترافیک یا حتی اختلال در دسترسی به سرویسهای داخلی مشاهده میشود. در چنین شرایطی اولین سؤال فنی که مطرح میشود این است:

آیا شبکه ما واقعاً امن است؟

پاسخ این سؤال، مستقیماً به مفهومی به نام فایروال شبکه (Network Firewall) برمیگردد. ابزاری که در ظاهر ساده است اما نقش آن در امنیت سازمان حیاتی محسوب میشود. فایروال، دیواری بین شبکه داخلی و اینترنت ایجاد میکند تا هر بستهی داده پیش از ورود یا خروج بررسی شود. بهعبارتی، این سیستم تعیین میکند چه کسی حق ورود دارد و چه کسی نه.

اگر انتخاب فایروال درست انجام شود، میتواند جلوی بسیاری از تهدیدها، حملات سایبری و نفوذهای ناخواسته را بگیرد. اما اگر فقط اسم آن در شبکه باشد اما نه درست انتخاب شده باشد و نه درست کانفیگ وپیکر بندی شده باشد، خودش می تواند یک نقطعه ضعف برای شبکه سازمان باشد.

در این مقاله قصد داریم به بررسی موارد زیر بپردازیم.

- فایروال دقیقاً چه کاری انجام میدهد؟

- تفاوت بین فایروال سختافزاری و نرمافزاری چیست؟

- کدام نوع برای محیط کاری شما مناسبتر است؟

- و چرا فایروالهای FortiGate به عنوان یکی از بهترین گزینههای سازمانی شناخته میشوند؟

فایروال چیست و چه کاربردهایی دارد؟

فایروال (Firewall) یک سیستم امنیتی است که بین شبکه داخلی (مثل شبکهی شرکت یا دیتاسنتر شما) و اینترنت قرار میگیرد. وظیفهی آن بررسی ترافیک ورودی و خروجی و تصمیمگیری دربارهی مجاز بودن یا نبودن این ترافیک است. در واقع، فایروال مثل نگهبان ورودی شبکه عمل میکند؛ هر بستهی داده (Packet) را بر اساس مجموعهای از قوانین امنیتی که مدیر شبکه تعیین کرده، تحلیل میکند و تصمیم میگیرد آیا باید اجازهی عبور داده شود یا نه.

کاربردهای اصلی فایروال شبکه چیست؟

در شبکههای سازمانی، فایروال سختافزاری اهمیت ویژهای دارد. این نوع فایروال علاوهبر نرمافزار، دارای پردازشگر و حافظهی اختصاصی برای تحلیل ترافیک است؛ بنابراین سرعت و پایداری بسیار بالاتری نسبت به فایروالهای نرمافزاری ارائه میدهد و گزینهای ایدهآل برای مراکز داده و شبکههای پرکاربر محسوب میشود.

۱. جلوگیری از دسترسی غیرمجاز به سرورها و سیستمهای داخلی

یکی از مهمترین وظایف فایروال شبکه، کنترل دسترسی کاربران و دستگاهها به منابع داخلی است. فایروال با تحلیل آدرسهای IP و پورتهای ارتباطی، تصمیم میگیرد کدام درخواستها مجاز و کدام غیرمجاز هستند. این ویژگی، بهویژه در فایروالهای سختافزاری سازمانی بسیار دقیقتر و سریعتر عمل میکند، زیرا از پردازندههای اختصاصی برای تشخیص ترافیک مشکوک استفاده میشود.

۲. کنترل ترافیک خروجی و مصرف پهنای باند کاربران

فایروال شبکه تنها برای جلوگیری از ورود تهدیدها نیست، بلکه خروج دادهها را نیز مدیریت میکند. بسیاری از مدیران شبکه با مشکل مصرف غیرمنطقی پهنای باند و افت سرعت مواجه هستند. در این شرایط، فایروال با قابلیت Traffic Shaping و Bandwidth Control میتواند میزان استفاده از اینترنت را برای هر کاربر یا بخش محدود کند.

۳. جلوگیری از حملات DDoS و بدافزارها

یکی از اصلیترین نقشهای فایروالها در امنیت شبکه، دفاع در برابر حملات DDoS، ویروسها و بدافزارهای مخفی است. فایروال با مانیتورینگ دائمی بستههای داده، رفتار غیرعادی در ترافیک را شناسایی کرده و ارتباطهای مشکوک را قبل از رسیدن به سرور اصلی متوقف میکند. این فرآیند بهویژه در فایروالهای سختافزاری Fortinet و Cisco بسیار پیشرفتهتر انجام میشود.

فایروال چگونه کار میکند؟

برای درک بهتر عملکرد فایروال، باید بدانیم که هر فایروال شبکه بر اساس مجموعهای از قوانین و سیاستهای امنیتی (Security Policies) تصمیم میگیرد کدام ارتباطات مجاز هستند و کدام باید مسدود شوند. این تصمیمگیری در لحظه انجام میشود و به نوع فایروال بستگی دارد

نحوه کار فایروال در لایههای شبکه

در مدل OSI، فایروالها معمولاً در لایه سوم (Network) و لایه چهارم (Transport) فعالیت میکنند. بهعبارتی فایروال، آدرس IP، پورت، و پروتکل هر بستهی داده را بررسی میکند و اگر با قوانین از پیش تعریفشده همخوانی داشت، اجازه عبور میدهد. اما نسل جدید فایروالها (Next-Generation Firewall) حتی تا لایه هفتم یعنی Application Layer نیز پیش میروند و میتوانند محتوای واقعی ترافیک را تحلیل کنند. برای مثال، فایروال سنتی فقط میداند ترافیک از پورت ۴۴۳ عبور میکند (که معمولاً مربوط به HTTPS است)، اما فایروال نسل جدید میتواند تشخیص دهد این ترافیک مربوط به یک سایت بانکی است یا ترافیک بدافزار پنهانشده در HTTPS.

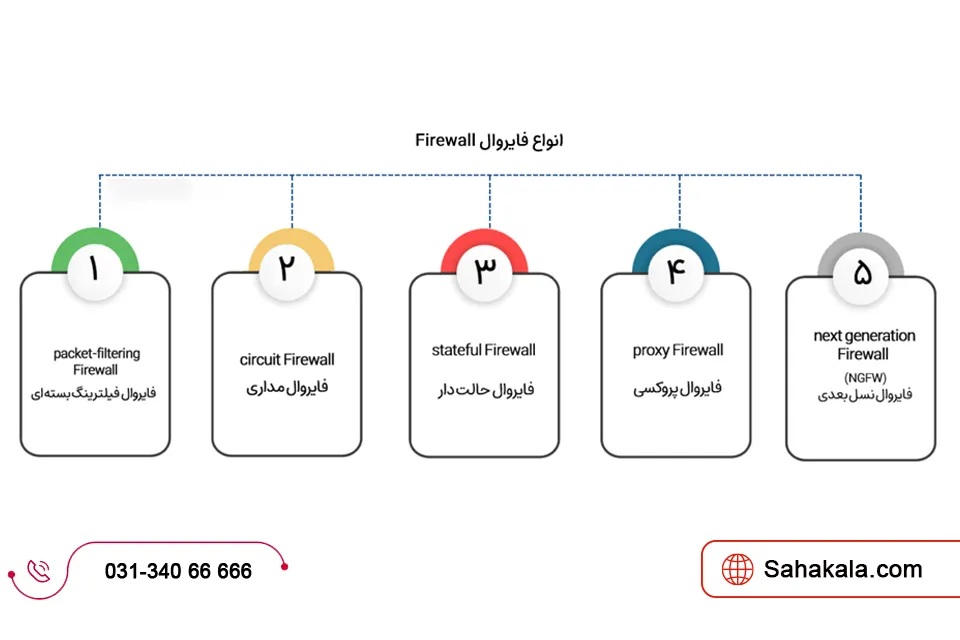

انواع فایروال از نظر ساختار و عملکرد

در بازار تجهیزات شبکه، فایروالها در چند دسته اصلی قرار میگیرند. شناخت این انواع به شما کمک میکند بهترین فایروال سختافزاری یا نرمافزاری را برای سازمان خود انتخاب کنید.

🔒 انواع فایروال و مقایسه آنها

| نوع فایروال | توضیح کوتاه | مزایا | معایب |

|---|---|---|---|

| فایروال نرمافزاری (Software Firewall) | روی سیستمعامل نصب میشود (مثل Windows Firewall یا pfSense). | تنظیم آسان، هزینه پایین | مصرف منابع سرور، کارایی محدود در شبکههای بزرگ |

| فایروال سختافزاری (Hardware Firewall) | دستگاه مستقل با پردازندهی امنیتی اختصاصی. | پایداری بالا، مناسب شبکههای سازمانی | قیمت بالاتر، نیاز به دانش فنی |

| فایروال نسل جدید (NGFW) | ترکیبی از فایروال سختافزاری با سیستم تشخیص نفوذ (IDS/IPS). | تشخیص تهدیدهای مدرن، کنترل برنامهها | نیاز به بهروزرسانی مداوم |

| فایروال ابری (Cloud Firewall) | امنیت در بستر Cloud برای سرورهای مجازی و خدمات SaaS. | مقیاسپذیر، بدون نیاز به سختافزار | وابسته به پایداری سرویسدهنده |

مزایا و معایب فایروالها در امنیت شبکه

استفاده از فایروال شبکه بهعنوان لایهی اصلی دفاعی در زیرساخت سازمانها، یکی از مؤثرترین روشها برای جلوگیری از تهدیدات سایبری است. با این حال، مانند هر ابزار دیگری، فایروالها هم مزایا و محدودیتهای خاص خود را دارند. در ادامه به بررسی جامع نقاط قوت و ضعف فایروالهای نرمافزاری و فایروالهای سختافزاری در محیطهای سازمانی میپردازیم.

مزایای فایروال شبکه:

- جلوگیری از نفوذ هکرها و بدافزارها: مهمترین مزیت فایروال، محافظت از شبکه در برابر نفوذهای خارجی است. فایروال با بررسی دقیق بستههای داده، از ورود ترافیک مشکوک، بدافزارها و حملات سایبری مانند DDoS جلوگیری میکند. در واقع، این سیستم بهصورت پیوسته مرز بین شبکه داخلی و اینترنت را کنترل کرده و مانع از دسترسی غیرمجاز هکرها به سرورها میشود.

- کنترل دقیق ترافیک ورودی و خروجی: فایروال تنها نقش دفاعی ندارد؛ بلکه ابزاری برای مدیریت هوشمند ترافیک نیز محسوب میشود. مدیر شبکه میتواند با تنظیم قوانین مشخص، دسترسی کاربران، نرمافزارها و سرویسها را محدود یا مدیریت کند. برای مثال، میتوان تعیین کرد که کدام بخش از سازمان به چه سایتها یا پورتهایی دسترسی داشته باشد. این قابلیت علاوه بر افزایش امنیت، باعث بهینهسازی مصرف پهنای باند نیز میشود.

- نظارت متمرکز بر امنیت شبکه: در سازمانهای بزرگ، نظارت بر وضعیت امنیتی چندین سیستم کاری دشوار است. فایروال شبکه با ایجاد یک داشبورد مرکزی، به مدیران این امکان را میدهد تا تمامی ارتباطات، ترافیکها و هشدارهای امنیتی را در لحظه مشاهده کنند. این ویژگی بهویژه در فایروالهای سختافزاری نسل جدید (NGFW) باعث تسریع در تشخیص تهدیدات و واکنش سریعتر در برابر حملات میشود.

- امکان اتصال امن بین دفاتر مختلف سازمان: از دیگر مزایای فایروالها، قابلیت ایجاد ارتباط امن بین دفاتر از طریق تونلهای VPN است. فایروال با رمزگذاری دادهها، امکان تبادل اطلاعات بین مکانهای مختلف سازمان را فراهم میکند بدون اینکه خطر نفوذ یا شنود اطلاعات وجود داشته باشد. در شبکههای گسترده، این ویژگی یکی از ارکان حیاتی امنیت شبکه فایروالها محسوب میشود.

معایب فایروالها در صورت پیکربندی نادرست:

- کاهش سرعت شبکه در تنظیمات پیچیده: اگر فایروال بهدرستی پیکربندی نشود یا قوانین زیادی برای بررسی ترافیک تعریف شود، ممکن است تأخیر در عبور دادهها و کاهش سرعت شبکه رخ دهد. بهویژه در محیطهایی که ترافیک بالا دارند، استفاده از فایروال نرمافزاری ممکن است عملکرد شبکه را تحت تأثیر قرار دهد.

- نیاز به مدیریت تخصصی و مانیتورینگ مداوم: فایروالها ابزارهایی پیچیده هستند که نیاز به تنظیمات دقیق و نظارت مستمر دارند. بدون مانیتورینگ فعال، ممکن است برخی حملات جدید یا تغییرات در ساختار شبکه از دید فایروال پنهان بماند. بنابراین حضور یک مدیر امنیت یا کارشناس شبکه برای نگهداری صحیح فایروال ضروری است.

- هزینه بالاتر در فایروالهای سختافزاری سازمانی: در حالی که فایروالهای نرمافزاری هزینهی اولیهی کمتری دارند، فایروالهای سختافزاری بهدلیل برخورداری از پردازندههای امنیتی، حافظهی اختصاصی و قابلیتهای پیشرفتهتر، قیمت بالاتری دارند. البته این هزینه در مقابل امنیت، پایداری و طول عمر بالای آنها منطقی و مقرونبهصرفه محسوب میشود.

کاربرد فایروال در امنیت شبکه چیست؟

در دنیای دیجیتالی امروز، هر شبکهای – از کوچکترین دفتر شرکتی گرفته تا بزرگترین دیتاسنترها – در معرض تهدیدهای مداوم قرار دارد. حملات سایبری دیگر فقط مربوط به هک وبسایتها نیست؛ بلکه از طریق بدافزارها، ایمیلهای آلوده، یا حتی دستگاههای IoT میتواند به درون شبکه نفوذ کند.

اینجاست که فایروال شبکه به عنوان قلب سیستم امنیتی عمل میکند.

فایروالها با تحلیل ترافیک ورودی و خروجی، بین اعتماد و تهدید تمایز قائل میشوند. آنها رفتار بستههای داده را در چند سطح بررسی میکنند؛ از آدرس مبدأ و مقصد گرفته تا نوع پروتکل و حتی محتوای درون بستهها. نتیجهی این فرآیند، حفاظت هوشمند از اطلاعات سازمانی است.

در ساختار امنیت شبکه فایروالها چند نقش کلیدی ایفا میکنند:

- جلوگیری از نفوذهای مستقیم به سرورها و پایگاههای داده

- شناسایی الگوهای مشکوک در رفتار کاربران و ترافیک

- جلوگیری از نشت اطلاعات حساس از درون شبکه به بیرون

- کنترل دسترسی کاربران داخلی بر اساس نقش و سطح مجاز

- ایجاد امنیت در اتصال به سرویسهای ابری و ارتباطات بینسازمانی

در واقع، فایروال سختافزاری یک سیستم هوشمند است که نه تنها مانع حملات میشود، بلکه رفتار ترافیک را برای شناسایی تهدیدهای جدید نیز یاد میگیرد. برندهایی مانند Fortinet، Cisco، Sophos و Palo Alto سالهاست در این حوزه پیشرو هستند و هرکدام ویژگیهای امنیتی خاصی ارائه میدهند.

🔰 امنیت واقعی با FortiGate آغاز میشود!

با استفاده از فایروال سختافزاری FortiGate FG-100F، FG-200F و FG-1000D

از حملات سایبری، نفوذها و تهدیدات روز دنیا در امان بمانید.

نقش انواع Firewall در حفاظت از دادهها

انواع مختلف فایروالهای سختافزاری و نرمافزاری، نقشهای متفاوتی در تأمین امنیت شبکه دارند. برای مثال:

- فایروالهای Stateful Inspection : ارتباطها را در طول زمان پیگیری میکنند تا اطمینان حاصل شود ترافیک ادامهی یک ارتباط مجاز است.

- فایروالهای Application Layer : محتوا را در سطح برنامه بررسی میکنند تا جلوی حملاتی مثل SQL Injection یا Cross-Site Scripting را بگیرند.

- فایروالهای نسل جدید (NGFW) ترکیبی از چند فناوری هستند؛ آنها علاوهبر کنترل ترافیک، شامل سیستم تشخیص نفوذ (IDS/IPS)، فیلتر وب، ضدبدافزار و کنترل برنامه نیز هستند.

در سازمانهای بزرگ، معمولاً چند فایروال با نقشهای متفاوت در لایههای مختلف شبکه قرار میگیرند. این معماری چندلایه باعث میشود حتی اگر یکی از سیستمها نفوذپذیر باشد، لایهی بعدی از گسترش تهدید جلوگیری کند.

فایروال تحت شبکه چیست؟

فایروال تحت شبکه (Network Firewall) همان دیوار امنیتی اصلی بین شبکه داخلی سازمان و دنیای بیرون است. این نوع فایروال، ترافیک را در سطح بستههای داده (Packet) بررسی میکند و با تحلیل آدرس IP، پورت، و پروتکل، تصمیم میگیرد کدام ارتباطها مجاز هستند و کدام باید مسدود شوند.

فایروالهای تحت شبکه معمولاً در لایههای ۳ و ۴ مدل OSI فعالیت میکنند و هدف آنها جلوگیری از نفوذ مستقیم و کنترل مسیر ارتباطات است. این نوع فایروالها در واقع خط مقدم دفاعی هر سازمان محسوب میشوند و جلوی حجم عظیمی از ترافیکهای غیرمجاز و حملات مستقیم را میگیرند.

در فایروالهای پیشرفتهتر (مانند فایروال سختافزاری FortiGate یا Cisco ASA)، علاوهبر کنترل IP و پورت، سیستمهایی برای شناسایی تهدید، تشخیص نفوذ (IPS) و فیلتر محتوای وب نیز وجود دارد. این ترکیب باعث میشود که فایروال تحت شبکه بتواند نهتنها دسترسی را کنترل کند، بلکه رفتار مشکوک را هم شناسایی و متوقف نماید.

بهطور خلاصه، فایروال تحت شبکه همان محافظ اصلی دروازه ورودی سازمان است؛ دیواری هوشمند که هرگونه ارتباط از بیرون را قبل از رسیدن به سیستمهای داخلی، بازرسی و فیلتر میکند.

فایروال تحت وب (WAF) چیست؟

در مقابل فایروالهای سنتی که در سطح شبکه فعالیت میکنند، فایروالهای تحت وب یا WAF (Web Application Firewall) در سطح لایه ۷ یا Application Layer عمل میکنند. این نوع فایروال برای حفاظت از وبسایتها، اپلیکیشنهای آنلاین، و APIها طراحی شده است.

در واقع، اگر فایروال شبکه جلوی حملات به ساختار شبکه را بگیرد، فایروال WAF از نرمافزارها و دادههای کاربردی محافظت میکند.

برای مثال، یک WAF میتواند جلوی حملاتی مثل:

- SQL Injection

- Cross-Site Scripting (XSS)

- Cookie Poisoning

- یا حملات از طریق فرمهای ورودی را بگیرد.

WAFها معمولاً در مسیر بین کاربر نهایی و وبسرور قرار میگیرند. آنها تمام درخواستهای HTTP و HTTPS را قبل از رسیدن به وباپلیکیشن بررسی کرده و در صورت وجود الگوهای خطرناک، آن را متوقف میکنند.

برخلاف فایروالهای سختافزاری که تمرکزشان روی امنیت شبکه است، WAF روی امنیت نرمافزاری و دادههای لایهی کاربردی تمرکز دارد. به همین دلیل، در بسیاری از زیرساختها از هر دو نوع فایروال بهصورت ترکیبی استفاده میشود؛ یکی برای حفاظت از ساختار شبکه، و دیگری برای امنیت برنامهها و وبسایتها.

🔍مقایسه فایروال شبکه و فایروال تحت وب:

| ویژگی | فایروال شبکه (Network Firewall) | فایروال تحت وب (WAF) |

|---|---|---|

| سطح عملکرد | لایه ۳ و ۴ شبکه | لایه ۷ (Application Layer) |

| تمرکز امنیتی | کنترل ترافیک، IP، پورت و پروتکل | حفاظت از نرمافزارهای وب و APIها |

| نوع تهدیدات | حملات DDoS، دسترسی غیرمجاز، اسکن پورتها | حملات نرمافزاری مثل XSS، SQL Injection |

| کاربرد اصلی | امنیت زیرساخت و سرورها | امنیت وبسایتها و اپلیکیشنهای آنلاین |

| نمونههای رایج | FortiGate، Cisco ASA، Sophos XG | FortiWeb، Cloudflare WAF، Imperva |

در بسیاری از شبکههای مدرن، ترکیب این دو نوع فایروال منجر به ایجاد امنیت چندلایه (Multi-Layer Security) میشود؛ یعنی هم مسیر ارتباطات و هم سطح نرمافزاری محافظت میشوند.

فایروال نرمافزاری (Software Firewall)

فایروال نرمافزاری نوعی از فایروال است که روی سیستمعاملها نصب میشود و برای حفاظت از همان دستگاه طراحی شده است. نمونههای رایج آن شامل Windows Firewall، pfSense و iptables در لینوکس هستند.

این نوع فایروالها ترافیک ورودی و خروجی هر برنامه را کنترل میکنند و برای استفاده شخصی یا در شبکههای کوچک مناسباند.

مزیت اصلی آنها، هزینه پایین و تنظیمات آسان است. اما در شبکههای بزرگ و پرترافیک، عملکردشان محدود میشود، زیرا تمام پردازشهای امنیتی را از منابع خود سیستم (CPU و RAM) استفاده میکنند.

📌 اگر هدف شما حفاظت از چند سیستم خانگی یا دفتر کوچک است، فایروال نرمافزاری میتواند گزینهای اقتصادی باشد؛ اما برای شرکتها یا دیتاسنترها، این راهحل کافی نیست.

فایروال سختافزاری (Hardware Firewall)

فایروال سختافزاری یک دستگاه مستقل است که بهصورت فیزیکی بین شبکه داخلی و اینترنت قرار میگیرد. این نوع فایروالها دارای پردازنده امنیتی (Security Processor)، حافظه اختصاصی و سیستمعامل مخصوص خود هستند که فقط برای تحلیل ترافیک طراحی شده است.

بهدلیل برخورداری از منابع اختصاصی، این فایروالها قادرند میلیونها بسته داده را در هر ثانیه بررسی کنند بدون اینکه سرعت شبکه کاهش یابد.

در سازمانها، شرکتهای هاستینگ و دیتاسنترها، استفاده از فایروال سختافزاری یک استاندارد ضروری محسوب میشود.

برندهای مطرح در این حوزه شامل:

- Fortinet FortiGate

- Cisco ASA و Firepower

- Sophos XGS Series

- Palo Alto Networks

- Check Point

از میان این برندها، فایروال سختافزاری FortiGate بهدلیل رابط کاربری ساده، کارایی بالا و قیمت مناسب در بازار ایران محبوبیت ویژهای دارد.

📈 در مقایسهها، FortiGate FG-100F و FG-200F از نظر سرعت پردازش، پهنای باند VPN و توان مقابله با تهدیدات، جزو بهترین فایروالهای میانردهی سازمانی هستند.

فایروال نسل جدید (Next-Generation Firewall – NGFW)

تحول بزرگ در دنیای امنیت شبکه با ظهور فایروالهای نسل جدید (NGFW) رقم خورد. این فایروالها ترکیبی از چند فناوری امنیتی در یک دستگاه هستند:

تشخیص نفوذ (IPS)، کنترل برنامهها (App Control)، فیلتر محتوای وب، آنتیبدافزار، و بازرسی SSL همگی در یک سیستم ادغام شدهاند.

NGFWها قادرند رفتار کاربران و اپلیکیشنها را در لایه ۷ تحلیل کنند و تصمیم بگیرند که ترافیک، قانونی است یا مخرب. به همین دلیل، امروزه بسیاری از فایروالهای سختافزاری FortiGate و Sophos بر پایه همین نسل جدید طراحی میشوند.

📊 برای شرکتهایی که با دادههای حساس، پرداخت آنلاین یا ارتباطات بینالمللی سروکار دارند، NGFW بهترین انتخاب است.

فایروال ابری (Cloud Firewall)

با گسترش زیرساختهای ابری، نیاز به فایروال ابری (Cloud Firewall) بیشتر از همیشه احساس میشود. این نوع فایروال بهجای نصب در دیتاسنتر یا شبکه محلی، در بستر Cloud پیادهسازی میشود.

Cloud Firewallها برای سرورهای مجازی، وبسرویسها و محیطهای چندکاربره طراحی شدهاند. نمونههایی مثل AWS Network Firewall، Azure Firewall و FortiGate Cloud به مدیران شبکه امکان میدهند تا از هر مکان، امنیت سرویسهای خود را کنترل کنند.

مزیت اصلی این نوع، مقیاسپذیری و مدیریت از راه دور است؛ اما وابستگی به پایداری اینترنت و سرویسدهندهی ابری نیز از چالشهای آن به شمار میرود.

⚖️ جدول مقایسه انواع فایروال:

| نوع فایروال | سطح امنیت | سرعت عملکرد | نیاز به سختافزار مستقل | مناسب برای | نمونههای شناختهشده |

|---|---|---|---|---|---|

| نرمافزاری | متوسط | متوسط | ❌ | شبکههای کوچک، سیستمهای شخصی | pfSense، Windows Firewall |

| سختافزاری | بسیار بالا | بسیار سریع | ✅ | شرکتها و مراکز داده | FortiGate، Cisco ASA |

| نسل جدید (NGFW) | فوقالعاده بالا | بسیار سریع | ✅ | سازمانهای بزرگ و حساس | FortiGate NGFW، Sophos XGS |

| ابری | بالا | بسته به اینترنت | ❌ | سرورهای Cloud و SaaS | FortiGate Cloud، AWS Firewall |

جمعبندی: انتخاب بهترین فایروال برای امنیت شبکه شما

در طول این مقاله با مفهوم فایروال شبکه و نقش حیاتی آن در حفظ امنیت اطلاعات سازمانی آشنا شدیم.

فایروال در سادهترین تعریف، دیواری هوشمند است که بین شبکه داخلی و اینترنت قرار میگیرد تا هر ترافیکی که از آن عبور میکند را تحلیل و کنترل کند.

فایروال سختافزاری با استفاده از پردازندههای اختصاصی امنیتی، سرعت و پایداری بالایی ارائه میدهد و برای سازمانها، شرکتهای هاستینگ، و مراکز داده انتخابی ایدهآل محسوب میشود.

در مقابل، فایروال نرمافزاری برای شبکههای کوچکتر یا سیستمهای شخصی مناسب است و با هزینه کمتر نیازهای پایهای امنیتی را پوشش میدهد.

در سالهای اخیر، فایروالهای نسل جدید (NGFW) با ترکیب قابلیتهایی مثل فیلتر وب، ضدبدافزار، کنترل برنامه و تشخیص نفوذ، تحولی اساسی در امنیت شبکه ایجاد کردهاند.

از سوی دیگر، فایروالهای ابری راهحلی نوین برای کسبوکارهایی هستند که زیرساختهای خود را در فضای Cloud میزبانی میکنند.

در یک نگاه کلی:

- اگر به دنبال امنیت پایه برای یک شبکه کوچک هستید → فایروال نرمافزاری کافی است.

- اگر امنیت در سطح سازمانی و پایدار میخواهید → فایروال سختافزاری بهترین گزینه است.

- اگر میخواهید در برابر تهدیدات روز دنیا مقاوم باشید → فایروال نسل جدید (NGFW) را انتخاب کنید.

- و اگر زیرساختتان ابری است → فایروال ابری یا Cloud Firewall راهحل مناسب شماست.

جهت هرگونه مشاوره در زمینه خرید تجهیزات شبکه با ما تماس بگیرید کارشناسان ما آماده پاسخگویی به شما هستند.